Autorun.inf entries

Содержание:

- Интерфейс Autoruns

- Как работает вирус Autorun.inf?

- Массовая проверка объектов автозапуска на вирусы в Autoruns

- Зачем нужна автозагрузка

- Autorun.exe безопасен, или это вирус или вредоносная программа?

- Что такое AutoRuns?

- Работа с программой Autoruns

- Информация о файле autorun.exe

- Как посмотреть программы в автозапуске с помощью программы AutoRuns?

Интерфейс Autoruns

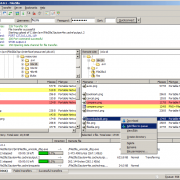

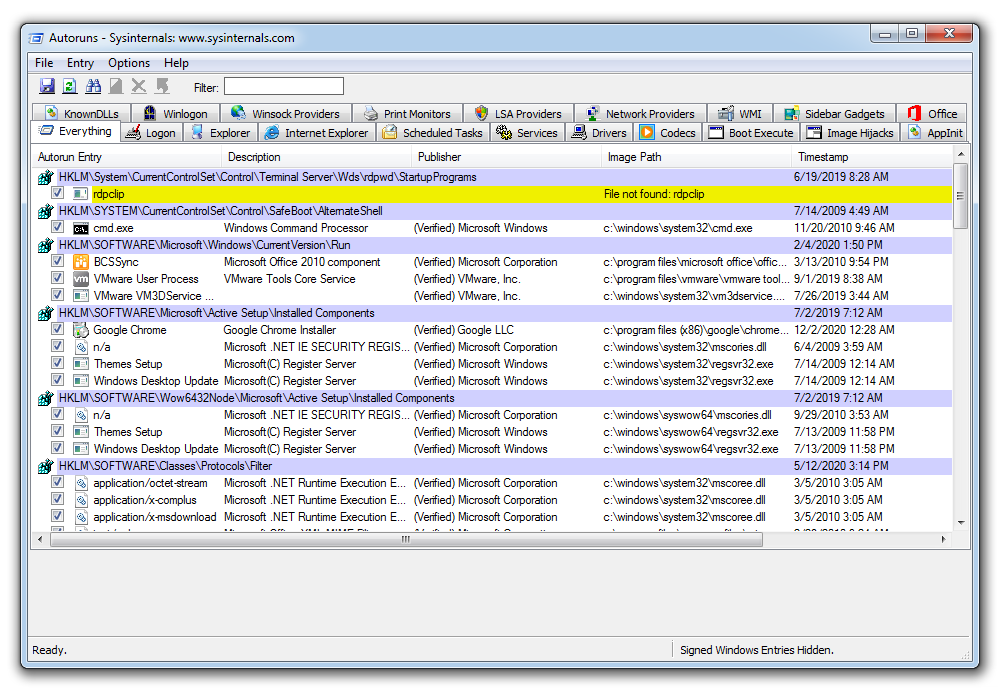

Откроется окно «Autoruns», в котором отобразятся все запущенные процессы в операционной системе Windows. По умолчанию, главное окно открывается во вкладке «Everything».

В самом верху окна программы находится строка меню. Из меню происходит управление программой, выполняются различные действия в приложении с помощью команд: поиск файла, сохранение в файл, открытие созданного ранее снимка мест автозапуска и т. д.

Ниже расположена панель инструментов, с помощью которых можно получить доступ к некоторым востребованным функциям программы: сохранение, поиск, переход на другой уровень, свойства, обновление, удаление. Здесь находится поле «Filter:» (Фильтр) для быстрого поиска объектов автозапуска в окне приложения.

Затем идет панель вкладок. После сканирования системы, Autoruns распределяет полученную информацию по разным вкладкам (местам автозапуска). После перехода в нужную вкладку легче найти необходимую информацию, чем в общем списке.

Основное место занимает рабочая область, в которой отображаются сведения о запущенных программах, службах, драйверах и т. д.

Ниже находится панель подробностей, в которой отображены сведения о выделенном объекте.

В строке состояния показана информация о сборе или завершении сбора сведений о местах автозапуска.

Некоторые элементы автозапуска в Autoruns выделены разными цветами:

- Красный цвет — у этого элемента отсутствует цифровая подпись Microsoft.

- Желтый цвет — отсутствующие или перемещенные файлы, информация о которых осталась в реестре.

Если контейнер помечен красным цветом, это не значит, что данный файл является вредоносным программным обеспечением. По какой-то причине у объекта нет подтвержденной цифровой подписи Майкрософт

Обратите внимание на эти файлы, получите информацию о них в интернете

Элементы, выделенные желтым цветом, отключите из автозагрузки, сняв галку, напротив данного объекта. Затем эти записи можно удалить с компьютера.

Как работает вирус Autorun.inf?

Как можно догадаться, вирус Autorun.inf размножается путём автоматического копирования самого себя на различные съемные носители. Таким образом, зараженные флешки, карты памяти, съемные диски и т.д. продолжают цепь «эпидемии» и, подключаясь к ПК или ноутбуку, заражают его.

На самом деле, не нужно сразу же переживать, если Вы обнаружили файл Autorun на флешке или CD диске. Возможно, что в данном случае он будет использоваться по назначению, например, запустит игру и т.д. А вот смутные сомнения должны терзать вас в том случае, если вы обнаружили авторан, например, на карте памяти фотоаппарата или видеокамеры. Ведь, понятно и так, что никаких установок не предвидится.

Массовая проверка объектов автозапуска на вирусы в Autoruns

С помощью программы Autoruns можно запустить массовую проверку всех элементов автозапуска. Выполните следующие шаги:

- Откройте меню «Options» (Настройки).

- В контекстном меню выберите пункт «Scan Options…» (Настройки сканирования).

- В окне «Autoruns Scan Options» поставьте флажок в пункте «Check VirusTotal.com».

- Нажмите на кнопку «Rescan».

После завершения сканирования, в окне программы в столбце «VirusTotal» появятся результаты проверки элементов автозапуска.

Если в результате проверки обнаружится, что некоторые файлы не прошли проверку, не обязательно считать, что это вирус. Прежде, чем принять решение, поищите подробную информацию об объекте в интернете.

На изображении выше видно, что два антивирусных сканера, что-то нашли в программе Облако Mail.Ru. Понятно, что там вирусов нет, возможно, сканеры ругаются из-за каких-то рекламных предложений.

Зачем нужна автозагрузка

Автозагрузка (не путать с автозапуском — функцией автоматического открытия программ с подключенного диска или флешки) нужна для того, чтобы после включения компьютера запускались как программы, необходимые для работы Windows, так и посторонние программы. Например, антивирус обязан запускаться одним из первых, чтобы опередить возможные угрозы. Рабочий стол (explorer.exe) — тоже программа, часть операционной системы, запускается чуть ли не самым первым, даже раньше антивирусов.

Способов автоматического запуска программ много, их можно отследить специальными программами. О самой лучшей далее, но сначала о том, какие программы чаще всего прописываются в автозагрузку Windows.

Что бывает в автозагрузке

Антивирусы. Это наиболее частые программы, которые сидят в автозагрузке большинства компьютеров. Конечно, при условии, что вы заботитесь о безопасности компьютера.

Компоненты драйверов. Например, драйвер видеокарт Intel прописывают программы с малопонятными названиями hkcmd и igfxtray, предназначенные для работы горячих клавиш и отображения значка настроек в трее (возле часов). От AMD и nVidia тоже есть схожие программы.

Драйвера для цифровых камер любят прописывать в автозагрузке программы, отслеживающие факт подключения камеры и предлагающие что-нибудь сделать с фотографиями.

Драйвер звуковых карт Realtek дает прописку программе RAVCpl64.exe — это Диспетчер Realtek HD, без которого звук в некоторых случаях не будет направлен на подключенные наушники.

Полезность многого софта, идущего с драйверами, сомнительна, но нужно быть осторожным. К счастью, все можно включить обратно.

Программы для корректной работы ноутбука от производителя. Если Windows установлена на ноутбуке, то в автозагрузке будет n-ое количество программ для управления Wi-Fi, горячими клавишами, энергосбережением и так далее. От чего-то можно отказаться, что-то необходимо.

Если после переустановки Windows на ноутбуке половина функций не заработала даже после инсталляции нужных драйверов — проблема именно в отсутствующем вспомогательном софте. Идите на сайт производителя и скачивайте требуемое со странички вашей модели ноутбука.

Программы для корректной работы настольного ПК. Обладатели сборок ПК от именитых производителей Acer, Dell и других могут обнаружить софт, подобный вспомогательному для ноутбука. Чаще всего это программы для шифрования и резервного копирования информации, удаление которых работе компьютера не помешает.

Тулбары, рекламный софт, вирусы. Частые гости на компьютерах даже продвинутых пользователей. Выскакивает реклама при запуске браузера? Компьютер слащавым голосом обещает прибыль от вложений денег в очередную пирамиду? Ваш пароль от вконтакте постоянно крадут? Это все они — трояны и рекламная хр… фигня.

Особняком стоят службы. Программы, которые мы не видим, выполняющие важную (и не очень) работу. Стандартные службы Windows лучше не отключать, потому что это чревато, сторонние — можно. Например, популярный плеер PowerDVD устанавливает службу PowerDVD RC Service (PDVDServ.exe). Она нужна для управления воспроизведением видео с пульта управления. Вот только он есть далеко не всегда, службу можно отключить.

Системные программы. Без них ваш компьютер будет работать не так, как надо. Сюда относится программа Проводник (explorer.exe), по совместительству — Рабочий стол, службы и драйвера, являющиеся частью системы. Их легко отличить от посторонних, отключать не следует.

Зачем чистить автозагрузку?

Может, оставить все как есть?

Если вам лень, вы боитесь или все устраивает — закройте вкладку и живите спокойно дальше. Но если в вас живет мятежный дух, который хочет, чтобы ваш компьютер быстрее грузился, чтобы перестали появляться непонятные программы — очистка автозагрузки будет верным шагом. Просто будьте внимательны и делайте это на свежую голову.

Научившись чистить автозагрузку, вы сможете облегчить работу любому компьютеру (или ноутбуку), который попадет в ваши руки. Для этого нужно немного вашего времени, а также программа вроде Ускорителя компьютера или Autoruns.

Autorun.exe безопасен, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как Autorun.exe, должен запускаться из C: \ Program Files \ pendulo studios \чера \ вчера.exe, а не из других мест.

Для подтверждения откройте диспетчер задач, выберите «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач. Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, — это Microsoft Process Explorer. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о Autorun.exe:

- Находится в C: \ Program Files \ pendulo studios \ вчера вложенная;

- Издатель: Focus Home Interactive

- Полный путь: C: \ Program Files \ pendulo studios \ вчера \ вчера.exe

- Файл справки:

- URL издателя: www.yesterday-game.com

- Известно, что до по размеру на большинстве окон;

Если у вас возникли какие-либо трудности с этим исполняемым файлом, перед удалением Autorun.exe вы должны определить, заслуживает ли он доверия. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ pendulo studios \чера) и сравните размер и т. Д. С приведенными выше фактами.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

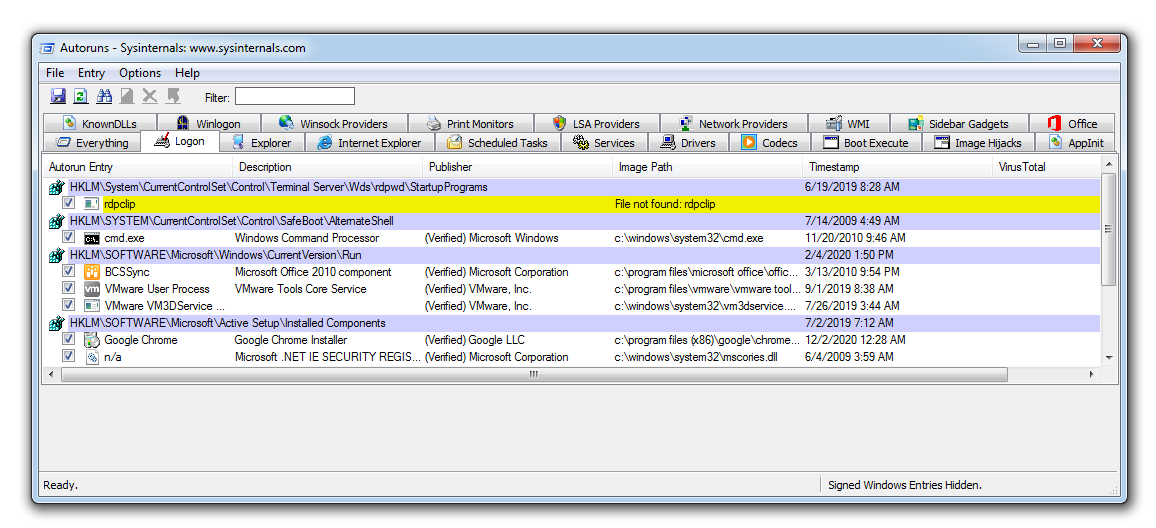

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

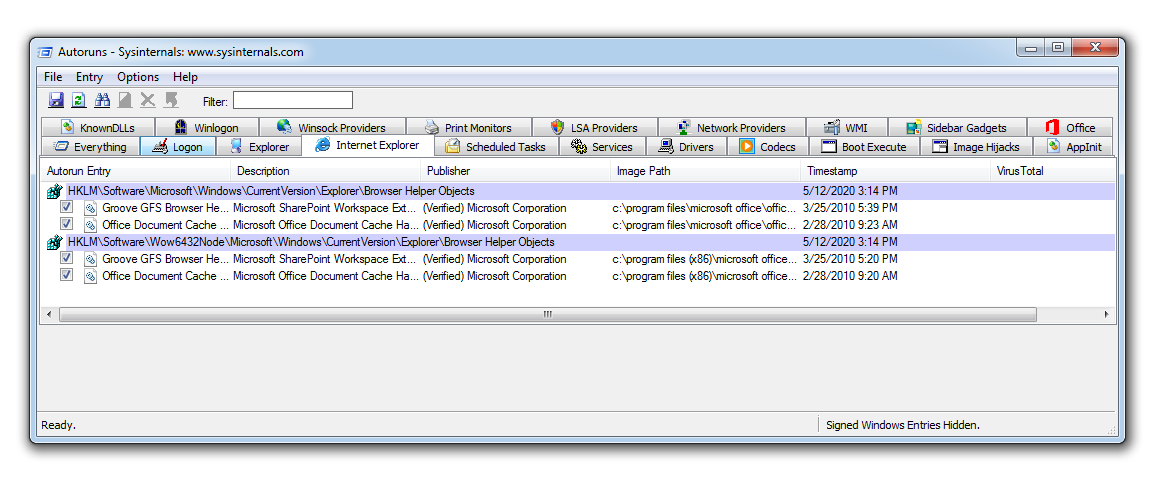

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Работа с программой Autoruns

Интерфейс программы

После запуска окно программы будет выглядеть так:

Программа официально поддерживает только английский язык, но и так разобраться с программой несложно.

Все автозапускаемые сервисы в программе разбиты по разделам (1). Открыв вкладку с нужным разделом, в центре окна появится список относящихся к нему сервисов.

Если открыта вкладка Everything (отображение сервисов сразу со всех разделов), то в списке будет видно разделение по разделам (2). Некоторые сервисы отмечены жёлтым цветом (3). Это значит, что файла для запуска этой программы / службы / сервиса в Windows не существует и осталась лишь запись в реестре. Такие записи можно удалить без последствий. Розовым (4) выделены те сервисы, которые программа считает подозрительными. Однако, не стоит ориентироваться целиком на логику программы, поскольку она часто считает подозрительными даже реально безопасные программы.

Всё, что отмечено галочками (как правило, это более 90% из списка) у вас загружается автоматически либо при старте системы, либо при выполнении иных событий.

Удобнее всего пользоваться основным разделом Everything, поскольку через него выводится сразу всё. Отдельно, как правило, может потребоваться заглянуть в разделы:

- Scheduled Tasks. Программы, запуск которых запланирован через утилиту Windows «Планировщик задач».

- Services. Здесь перечисляются автозапускаемые службы Windows.

- Drivers. Тут будут отображаться загружаемые с Windows драйвера (программы для управления устройствами компьютера).

- Winlogon. Программы, запускаемые при загрузке Windows.

- Logon. Программы, запускаемые при входе пользователя в Windows.

Все остальные разделы проще смотреть через общую вкладку Everything.

Список вывода автозагрузки сделан в виде таблицы. Назначение колонок таблицы:

- Autorun Entry. Здесь указан сам автозапускаемый файл, драйвер, сервис.

- Description. В этой колонке выводится описание к каждому пункту автозагрузки, из которого часто можно увидеть, для чего служит тот или иной пункт.

- Publisher. Издатель файла, т. е. разработчик. Если указано в скобках Verified, значит, издатель проверен, т. е. это оригинальный файл, а не какой-то подменённый (например, вирусом).

- Image Path. Путь к файлу в проводнике Windows.

- Timestamp. Время модификации файла. Иногда здесь может отображаться некорректное время, например, в будущем.

- VirusTotal. Результат проверки файлов автозапуска на возможность заражения через сайт virustotal.com.

Настройка автозагрузки

Чтобы отключить нужные сервисы из автозагрузки просто снимите рядом с ними галочки. Изменения применяются сразу и при следующей загрузке Windows те сервисы, с которых вы ранее сняли галочки уже не будут загружаться.

Работать с автозагрузкой нужно очень внимательно! При отключении многих сервисов ваша система может в итоге не загрузиться!

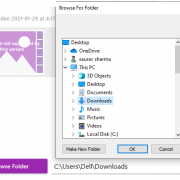

Настоятельно рекомендую, перед тем как вы начнёте посредством отключения каких-то пунктов из автозагрузки искать источник проблемы, выключить в настройках отображение всех системных сервисов Windows, а именно от компании Microsoft. Для этого откройте меню Options и выберите Hide Microsoft Entries. Пункт Hide Windows Entries выключится автоматически.

Пункт Hide Empty Location оставляйте всегда включённым, поскольку он позволяет скрыть пустые записи.

При отключении сервисов из автозагрузки, соответствующие им записи в реестре Windows всё равно останутся. Чтобы полностью удалить сервис из автозагрузки, кликните по нему правой кнопкой мыши и выберите Delete.

Удалять следует только те пункты автозагрузки, которые остались после удаления самих программ! Удалив что-то из автозагрузки, восстановить это затем уже не получится! Поэтому прежде чем что-то основательно удалять, для начала проверьте работу компьютера просто отключив нужный сервис, не удаляя его.

Чтобы посмотреть, к какому файлу и (или) записи в реестре Windows относится тот или иной пункт автозагрузки, кликните по нему правой кнопкой мыши и выберите один из вариантов: Jump to Entry или Jump to Image.

Выбрав первый вариант, откроется реестр Windows сразу на той записи, которая соответствует выбранному пункту автозапуска.

Выбрав второй вариант, откроется папка проводника Windows с тем файлом, который соответствует выбранному пункту автозапуска.

Это полезно тогда, когда вам нужно знать, что конкретно за файл находится в автозапуске и где он расположен наглядно в проводнике Windows.

Таким образом, вы можете отключать либо ненужные программы, сервисы, драйверы из автозапуска системы, либо методом последовательного отключения (например, по 5-10 шт.) и проверки, находить источник проблемы в работе Windows.

Информация о файле autorun.exe

Процесс AutoPlay Application или AORUS GRAPHICS ENGINE или XTREME GAMING ENGINE или Автозагрузка приложений Windows или Donate или {5F5C2F1E-2CE3-4198-94B3-3C69313D049A или ams60_runtime или Autorun Application

принадлежит программе AutoPlay Media Studio Runtime или AORUS GRAPHICS ENGINE или Autorun Application или Операционная система Microsoft Windows или S.T.A.L.K.E.R. — Call of Chernobyl [by или Microsoft Runtime или Command Modern Air Naval Operations или EVGA GTX (версия 590)

от GIGABYTE Technology Co. или EVGA (www.evga.com) или GIGA-BYTE TECHNOLOGY CO., LTD (www.gigabyte.com) или Matrix Publishing или Microsoft (www.microsoft.com) или Firaxis Games.

Описание: autorun.exe не является важным для Windows и часто вызывает проблемы. Autorun.exe находится в подпапках Windows для хранения временных файлов.

Известны следующие размеры файла для Windows 10/8/7/XP 2,829,312 байт (50% всех случаев), 6,882,816 байт или 2,396,160 байт.

Это не системный файл Windows. У файла нет информации о создателе этого файла.

Autorun.exe способен записывать ввод данных и мониторить приложения.

Поэтому технический рейтинг надежности 40% опасности.

Рекомендуем: Выявление проблем, связанных с autorun.exe

- Если autorun.exe находится в подпапках «C:\Program Files», тогда рейтинг надежности 22% опасности. Размер файла 80,384 байт (50% всех случаев), 172,176 байт или 6,795,608 байт.

Это не системный файл Windows. Процесс загружается во время процесса загрузки Windows (Смотрите ключ реестра: User Shell Folders, MACHINE\User Shell Folders, TaskScheduler).

Вы можете деинсталлировать эту программу из панели инструментов. Нет описания файла.

Autorun.exe способен мониторить приложения и записывать ввод данных. В случае, если вы испытываете проблемы с использованием autorun.exe, Вы можете искать помощи на сайте Gigabyte, или удалить программу (Пуск > Панель управления > Установка и удаление программ > AORUS GRAPHICS ENGINE или Command: Northern Inferno). - Если autorun.exe находится на диске C:\, тогда рейтинг надежности 19% опасности. Размер файла 2,415,152 байт (33% всех случаев), 2,640,896 байт или 263,744 байт.

Это не системный процесс Windows. Поставлена цифровая подпись. Это файл, подписанный Verisign.

Autorun.exe способен записывать ввод данных и мониторить приложения. - Если autorun.exe находится в подпапках диска C:\, тогда рейтинг надежности 36% опасности. Размер файла 607,232 байт.

- Если autorun.exe находится в подпапках «C:\Users\USERNAME», тогда рейтинг надежности 54% опасности. Размер файла 471,040 байт.

Как посмотреть программы в автозапуске с помощью программы AutoRuns?

Для того, чтобы увидеть самый полный список автозагружаемых программ мы используем бесплатную программу для всех версий Windows — AutoRuns. Особенность AutoRuns в том, что она создана разработчиками Microsoft Windows, а потому имеет полную совместимость со всеми версиями, как 32, так и 64 разрядной версии. Windows XP, 7, 8, 8.1 и 10.

Скачать можно Размер архива 1251 Кб

После того, как вы скачали на ПК программу Autoruns распакуйте архив. Саму программу устанавливать не нужно, просто запустите файл Autoruns.exe, если у вас 32-разрядная ОС или Autoruns64.exe, если 64 разрядная.

запуск autoruns

(Примечение. Для того, чтобы вы имели возможность включать или отключать элементы автозапуска, щелкните правой кнопкой мыши по иконке программы и выберите пункт меню «Запуск от имени администратора«).

Главное окно программы Autoruns

Главное окно программы autoruns

Перед вами множество вкладок с названиями: Everything, Logon, Explorer и т.п.

Сразу скажу, что главная вкладка Everything — на ней находятся АБСОЛЮТНО ВСЕ элементы автозапуска на вашем компьютере.

Предупреждение. Дальнейшие действия с программой autoruns следует проводить аккуратно. Не удаляйте элемент, если вы не знаете для чего он нужен.

Какие программы в автозапуске можно отключать безболезненно

- Вкладка Logon — стандартные элементы автозапуска Windows. В нее входят ветви реестра, папка автозагрузка, папки автозагрузки в профилях пользователей

- Вкладка Explorer — автозагрузка программ связанных с проводником, обработка контекстного меню файлов

- Вкладка Interner Explorer — автозагрузка расширений для обозревателя Interner Explorer

- Вкладка Sheduled Tasks — задания выполняемые в Windows при включении ПК, при входе определенного пользователя или по расписанию

- Вкладка Services — службы работающие в Windows.

Для того, чтобы убрать отображение системных элементов Windows поставьте галочки как на изображении выше: —

- Hide Windows Entries — будут скрыты элементы Windows

- Hide Microsfot Entries — будут скрыты все элементы в которых разработчиком указана Microsoft.

Соответственно теперь у вас будут отображаться только сторонние программы, не относящиеся к Windows. Любой элемент автозагрузки можно выключить (сняв соответствующую галочку) или удалить целиком. Правая кнопка мыши (ПКМ) — Delete. Операция удаления необратимая, т.е. внести изменения и вернуть как все было вы не сможете.

Прежде чем удалить тот или иной элемент можно попытаться найти о нем информацию в интернете ПКМ — Search Online или проверить его на сервисе VirusTotal ПКМ — Check VirusTotal

Обычно, достаточно убрать программ из вкладок Logon, Tasks и Services, чтобы ускорить работу системы. Остальные вкладки я, как правило, не использую.

Если подозрение на вирусную атаку, то рекомендую обязательно проверять компьютер хорошим антивирусом. Например по этой ссылке можно загрузить Kaspersky Internet Security с почти в 2 месяца. Не забудьте обновить антивирусные базы перед проверкой. По опросам портала Comms это лучший антивирус 2017 года.

Ознакомьтесь также с моим материалом о том, как удалить рекламу в браузерах.