Доверяй, но проверяй! как и зачем руководство компаний следит за компьютерами подчиненных?

Содержание:

- Отчет по рабочему времени

- Три причины, почему компании следят за персоналом

- Работа с Квадратором

- DeskTime Pro

- Мониторинг и контроль персонала с помощью программы AeroAdmin

- Actual Keylogger

- Snitch

- Screenshot monitor

- Система мониторинга сети Cisco

- Информация о кейлоггерах

- NeoSpy

- Безопасность и эффективность

- Как контролировать работу сотрудников в 1С или Битрикс?

- Совершенно необнаруживаемый шпионский телефон

- Программы контроля сотрудников: цифровой кнут

- Менеджеры озабочены контролем эффективности

- Приложения для шпионажа

- ВОЗМОЖНОСТИ ПРОГРАММЫ

Отчет по рабочему времени

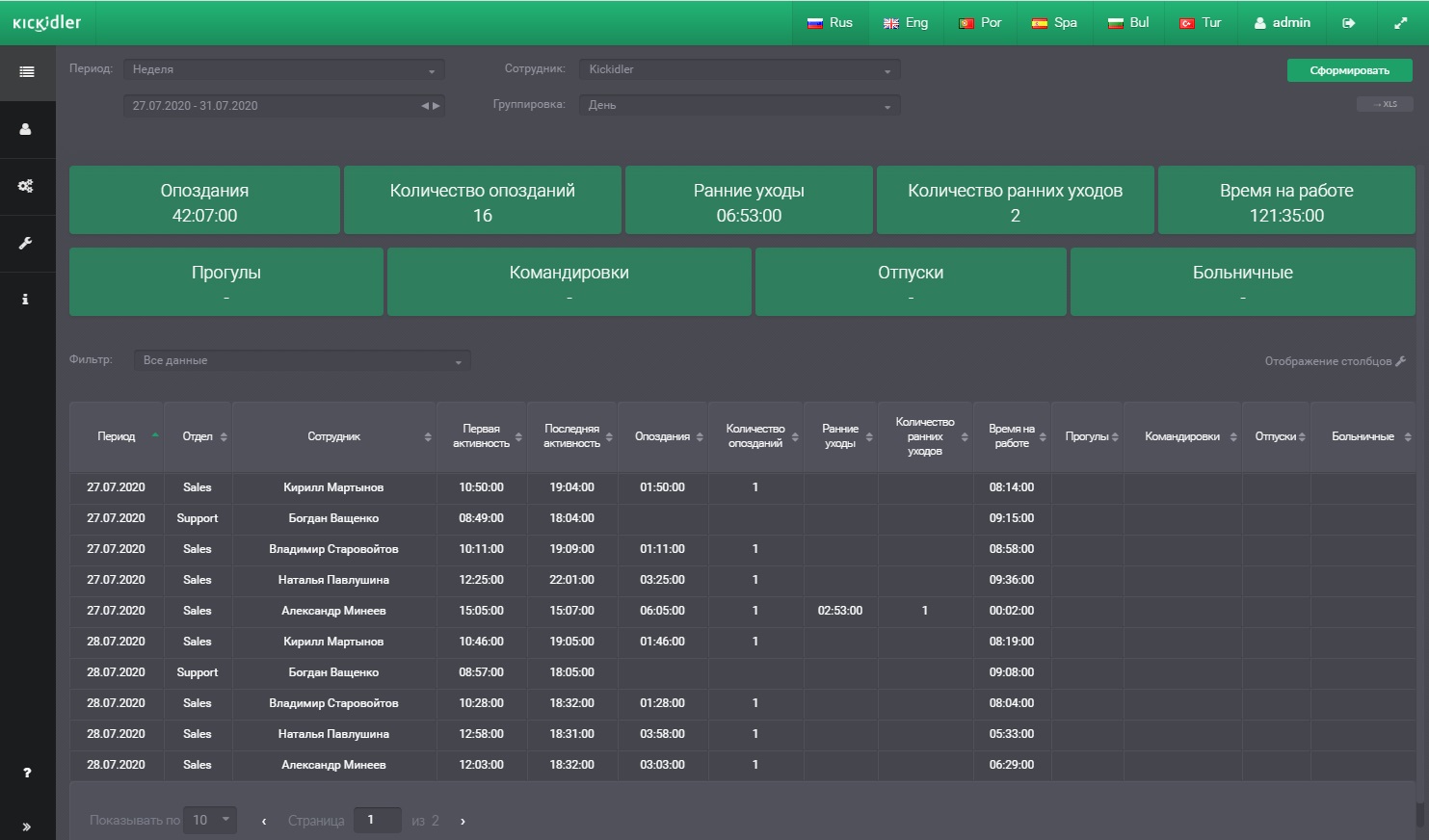

Отчет по рабочему времени программы Kickidler позволяет автоматически учитывать время, отработанное сотрудником за компьютером.

Помимо учета отработанных часов, программа фиксирует все отклонения от установленного графика работы:

- Опоздания;

- Ранние уходы;

- Прогулы;

- Переработки.

Программа фиксирует данные отклонения, как количественно (количество дней с переработкой), так и суммарно (общее время переработок в заданный период).

Благодаря Производственному календарю Kickidler, есть возможность задавать рабочий график сотрудников, учитывая перерывы, отпуски, больничные и командировки, то есть фиксировать активность сотрудника только в рабочее время, что особенно важно для контроля удаленных сотрудников

Табличные данные отчета можно фильтровать по опозданиям или ранним уходам и группировать по дню, неделе или месяцу.

Три причины, почему компании следят за персоналом

У каждой компании есть свои причины.

Например, когда работодатель замечает, что команда часто не укладывается в сроки без очевидных причин, а проверки не дают понять, почему это происходит. Или же сотрудникам надоедает писать еженедельные отчеты, а системы отслеживания автоматизируют этот процесс и экономят время команды.

Есть три главных причины, почему компаниям – независимо от масштаба деятельности – может понадобиться больше контроля за персоналом.

1. Наблюдение за сотрудниками повышает продуктивность и мотивацию

Компании прибегают к решениям в области тайм-трекинга и тайм-менеджмента в первую очередь, чтобы добиться большей продуктивности.

Это вполне объяснимо и понятно, если учесть огромный объем неоправданных ежедневных простоев. Менеджеры отслеживают активность на компьютерах сотрудников потому, что их интересует, кто и как проводит свое рабочее время. Так работодатель может убедиться в том, что каждый отрабатывает свою зарплату.

Исследования показывают, что когда сотрудники знают, что за ними наблюдают, они становятся более дисциплинированными и мотивированными. Только лишь за неделю с начала использования систем учета рабочего времени общая производительность труда повышается на 30%.

По статистике, бюджеты крупных IT-проектов в среднем приходится увеличивать на 45% сверх изначально согласованного плана, а сроки выполнения – на 7%

Поэтому важно фиксировать данные прошлых проектов, дабы лучше оценить будущие затраты и дедлайны. . Схожим образом данные за определенный период в системах учета времени и контроля позволяют лучше распределять кадровые ресурсы

Например, если команда продаж расходует только 5% своего времени на клиента, который генерирует половину ежемесячного дохода, возможно, стоит уделять больше времени этому клиенту, поскольку есть возможность получить еще больший доход.

Схожим образом данные за определенный период в системах учета времени и контроля позволяют лучше распределять кадровые ресурсы. Например, если команда продаж расходует только 5% своего времени на клиента, который генерирует половину ежемесячного дохода, возможно, стоит уделять больше времени этому клиенту, поскольку есть возможность получить еще больший доход.

2. Учет рабочего времени крайне важен в управлении удаленными командами

Как мы писали в прошлом посте, к 2022 году, около 50% всех работников будут работать удаленно. А мониторинг активности на компьютерах – это возможность эффективнее контролировать удаленные команды: менеджеры могут отслеживать ход работы без еженедельных или ежемесячных отчетов.

Обычно удаленному сотруднику выдается задание, которое он выполняет к концу срока. И вплоть до дедлайна менеджер не знает, как продвигается работа. Большинство руководителей полагаются на своих сотрудников, вместе с тем они признают, что хотели бы эффективнее отслеживать достигнутый прогресс – дабы убедиться, что все идет по плану и в соответствии с установленными сроками.

Системы учета времени и контроля персонала предоставляют такую возможность.

3. Контроль сотрудников повышает информационную безопасность

Но, пожалуй, чаще всего к онлайн-мониторингу компьютеров прибегают из-за информационных утечек и других нежелательных явлений.

По данным Gemalto, компании, специализирующейся в сфере цифровой безопасности, за первую половину 2018 года имело место 945 случаев хищений данных, общий объем похищенной информации составил 4.5 млрд. По сравнению с 2017 годом этот показатель увеличился более чем в 2 раза.

Что касается угрозы со стороны инсайдеров, то, по данным отчета , 90% организации могут стать жертвами собственных сотрудников, а более половины всех компаний за минувший год в той или иной мере пострадали от краж данных. Взять, к примеру, Tesla, один из бывших сотрудников компании изменил исходный код и передал гигабайты собственных данных Tesla третьей стороне.

Работа с Квадратором

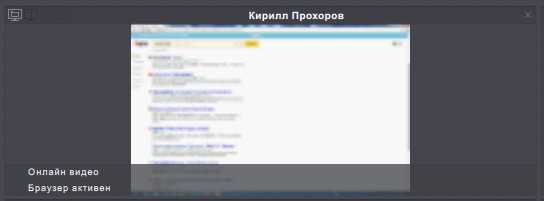

В Квадратора можно в режиме онлайн следить за мониторами сотрудников.

Если сотрудник активен, то ячейка будет выглядеть примерно следующим образом:

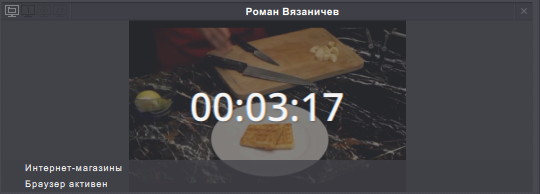

Если сотрудник бездействует некоторое время, то в ячейке квадратора появится таймер, отсчитывающий время бездействия на мониторе сотрудника. Вид ячейки при этом будет примерно следующим:

При щелчке правой кнопкой мыши по ячейке сотрудника откроется следующее контекстное меню:

- очистить — удаляет сотрудника из ячейки (только для расширенной версии),

- расширить — переходит к слежению за сотрудником из ячейки,

- история — переходит к просмотру видео по сотруднику из ячейки,

- управление — переходит в раздел “Управление” (только для расширенной версии).

Если в ячейку еще не добавлен сотрудник, то она выглядит следующим образом (только для расширенной версии):

Если сотруднику разрешено приостанавливать мониторинг через интерфейс самоконтроля, и сотрудник приостановил сбор статистики, вид ячейки может быть следующим:

![]()

Если по сотруднику отключен сбор видео, то ячейка будет выглядеть так:

![]()

Если вьюеру запрещен просмотр видео по этому сотруднику, то ячейка будет выглядеть следующим образом:

![]()

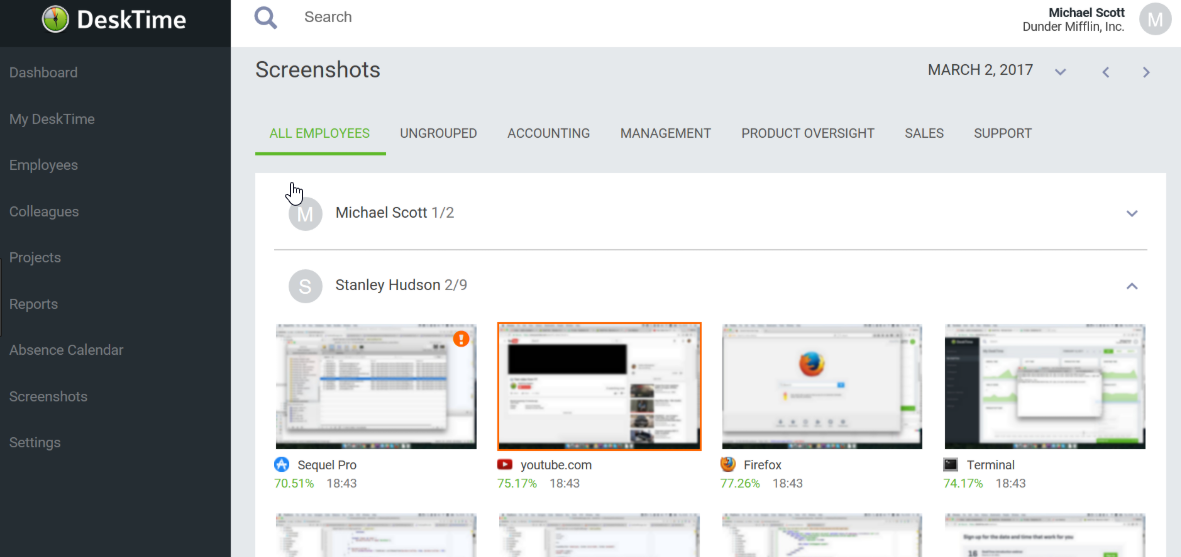

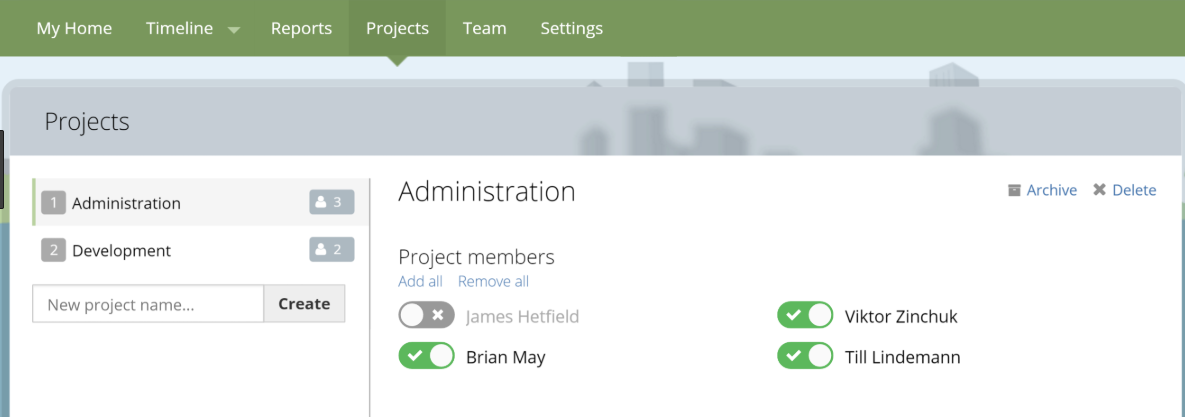

DeskTime Pro

О программе DeskTime Pro

DeskTime — это онлайн-сервис с мобильными и десктопными приложениями для отслеживания рабочего времени, отслеживания прогресса в проекте, анализа различных показателей эффективности, генерации подробных отчетов. Как и Hubstaff, программа ориентирована на управление виртуальными командами.

Бесплатная версия программы DeskTime Pro предоставляет мониторинг одного пользователя с серьезными ограничениями по функциональности.

Количество подконтрольных компьютеров:

В бесплатной версии программы доступен мониторинг компьютера 1 сотрудника.

Отчеты по рабочему времени (отслеживание времени).

Отчеты по используемым приложениям.

Мобильное приложение.

Какие функции доступны только в платной версии:

Программа мониторинга сотрудников DeskTime Pro предлагает мощный инструментарий для контроля и управления удаленными командами с возможностью тонкой настройки под каждого пользователя. Наиболее интересны здесь функции подсчета заработной платы, отслеживания проектов и встроенного Pomodoro-трекера.

Видео:

Мониторинг и контроль персонала с помощью программы AeroAdmin

Одним из наиболее простых способов контроля сотрудников является программа удаленного доступа AeroAdmin (Скачать, Как пользоваться?).

AeroAdmin – это приложение, которое не требует установки.. Его нужно запустить на компьютере админа (компьютер, с которого будем подключаться, т.е. Ваш компьютер) и клиента (компьютер, к которому будем подключаться, т.е. компьютер сотрудника). После запуска программа готова к работе.

(!) Удаленный доступ AeroAdmin позволит Вам подключиться к компьютеру через Интернет из любой точки мира и просматривать в режиме реального времени, чем занимаются Ваши сотрудники за компьютером.

Помимо просмотра экрана программа позволяет управлять удаленным компьютером так, как если бы Вы находились непосредственно за ним. Это позволяет так же интерактивно включаться в работу.

почему AeroAdmin?

Бесплатно

Вы можете находиться на связи с вашими сотрудникам в любое время.

Сотрудники понимают, Вы всегда можете подключиться и проконтролировать работу, и ведут себя более ответственно.

Возможность удаленного управления (можно оперативно решить рабочие моменты).

Как настроить AeroAdmin для удаленного мониторинга сотрудников?

На компьютере сотрудника (клиент):

1. Скачайте и запустите AeroAdmin

2. В главном меню выбрать «Подключение ⇒ Права доступа»

3. — В новом окне нажмите кнопку добавить (знак +)

4. В поле ID введите номер (соответствует полю Ваш ID) компьютера, с которого будете подключаться, или введите слово «ANY», чтобы подключаться с любого компьютера. Введите название компьютера админа, например, «Ноутбук». Введите 2 раза пароль для подключения к компьютеру сотрудника. Нажмите Ок.

5. Запустите AeroAdmin как службу Windows, в главном меню «Подключение ⇒ Сервис».

Конфигурация компьютера сотрудника закончена. Вы можете закрыть AeroAdmin (программа будет работать в фоновом режиме).

На Вашем компьютере (оператор):

1. Скачайте и запустите AeroAdmin

2. Введите в поле «ID клиента» номер компьютера, за которым хотите наблюдать (компьютер ребенка, клиент), как показано на рисунке ниже.

3. Выберите нужный режим подключения, например, «Только просмотр».

4. Нажмите ОК.

5. Введите пароль, который Вы установили на предыдущем этапе.

Через несколько секунд произойдет установка соединения с удаленным ПК, и вы сможете наблюдать за активностью пользователя в режиме онлайн.

Используя AeroAdmin, Вы можете подключиться одновременно к компьютерам нескольких сотрудников и просматривать их рабочую активность.

Actual Keylogger

Известная ещё с Windows XP

программа, поддерживает «десятку», хоть и обладает интерфейсом, отставшим от времени лет на 12. Она состоит из нескольких модулей, каждый из коих записывает активность отдельного компонента.

Компьютер (файловая система)

Здесь ничего нового мы не увидим: привычные сохранение содержимого буфера, перехват нажатия клавиш, снимки экрана, запущенные приложения, открытые файлы, документы, выведенные на печать.

По любому критерию предоставляется подробная информация с датами, временем, содержимым документов.

Интернет

Записываются все соединения с интернетом, будь то браузер, мессенджер или менеджер загрузки.

Масса настроек и внушительное количество параметров при создании отчёта предоставят нужные сведения в удобочитаемом видео в текстовом формате или в html.

Русскоязычный интерфейс не предусмотрен. При инсталляции в Пуске появляются все ярлыки, визуально не видно, что софт запущен, но любой Диспетчер задач его обнаруживает.

Рис. 3 – Устаревший интерфейс и богатый функционал Actual Keylogger

Snitch

Snitch — название этой программы переводится, как «стукач», причем очень недоброжелательно настроенный к пользователю. Snitch шпионит за действиями на компьютере. Работает скрыто, не требует сложных настроек и мало влияет на быстродействие системы.

Программа выпускается в единственной версии.

Возможности и особенности Snitch:

- мониторинг клавиатуры, буфера обмена, системных событий, веб-серфинга и общения в мессенджерах;

- составление сводных отчетов и графиков контролируемых событий;

- нетребовательность к сетевой конфигурации;

- защита от несанкционированного завершения процесса программы;

- наблюдение ведется даже при отсутствии выхода в сеть.

Из недостатков можно заметить конфликты с антивирусами

Screenshot monitor

О программе Screenshot monitor

Основное предназначение программы Screenshot Monitor, как видно даже из названия, это периодические снимки мониторов сотрудников, которые отправляются руководителю. Количество скриншотов, производимых программой за час, зависит от выбранного тарифа. В бесплатной версии программы доступны 3 скриншота в час. Помимо скриншотов, в бесплатной версии программы есть функция учета рабочего времени. Программа весьма демократична по сравнению с вышеперечисленными продуктами, к примеру, у сотрудника есть возможность удалять скриншоты, на которые попала личная информация.

Количество подконтрольных компьютеров:

В бесплатной версии программы доступен мониторинг до 3 компьютеров сотрудников.

- Отчеты по рабочему времени.

- Скриншоты экранов компьютеров сотрудников (3 скриншота в час).

- Время хранения скриншотов – 2 недели.

Какие функции доступны только в платной версии:

Платная версия программы позволяет анализировать уровни активности пользователей, приложения и используемые url. Pro-версия программы делает до 30 скриншотов в час и хранит их в течение года.

Система мониторинга сети Cisco

Данная система призвана вести наблюдение и оперативно реагировать на угрозы безопасности компьютерной сети. Cisco MARS отвечает за мониторинг устройств, задействованных в управлении сетевой защитой, а также хост-приложений, выпускаемых как компанией Cisco, так и другими. Одним из основных преимуществ этого вида мониторинга является значительное снижение объема ложных срабатываний систем контроля безопасности с помощью постоянного сквозного обзора локально-вычислительной сети.

Также данные системы мониторинга сети позволяют вовремя находить отклонения в работе путем использования Network Behaviour Analysis. Система зарекомендовала себя как надежный инструмент применения наиболее результативных способов ликвидации всех обнаруженных и вероятных угроз, основывающихся на особенностях сетевой конфигурации. Cisco обеспечивает быстрый и простой доступ к содержащей более 150 готовых форм настраиваемых отчетов системе проверке отчетности.

К тому же система способна давать ценные рекомендации, помогающие устранять проблемы с помощью визуализации наиболее вероятного способа сетевой атаки и обнаружения источников угроз с помощью специальных диаграмм, что способствует повышению эффективности работы второго и следующих уровней технической поддержки.

Комплексная аппаратная платформа Cisco Security Monitoring, Analysis and Response System позволяет вести непрерывное наблюдение за используемой системой безопасности, становясь ключевым звеном ее управления. Применение подобных систем мониторинга сети позволяет ИТ подразделению или занимающейся техническим облуживанием предприятия внешней компании своевременно обнаруживать, управлять и обезвреживать угрозы безопасности его информационной системы.

Качественный мониторинг должен выявлять и изолировать элементы, мешающие нормальной работе вычислительной сети, давая сетевым администраторам полезные советы для их полной ликвидации. Система соответствует политикам безопасности и как составляющий компонент может быть включена в комплексную систему контроля над информационной инфраструктурой.

Проблемы, часто встречающиеся в локальной сети:

- недостаточно эффективные средства выявления сетевых атак и сбоев;

- непродуктивность ответных действий;

- сложная в управлении система безопасности;

- несоблюдение норм соответствия и отсутствие порядка формирования отчетности;

- высокий уровень сложности и огромная скорость распространения атак;

- серьезные последствия сбоев;

- недостаток квалифицированных специалистов в сфере ИТ безопасности.

Использование систем мониторинга сети позволяет:

- интегрировать в ЛВС интеллектуальные функции для повышения эффективности работы механизма корреляции проблем и событий безопасности;

- отражать атаки путем использования преимуществ сетевой инфраструктуры и действенной системы безопасности;

- получать визуальное представление нарушений безопасности и расследовать их в автоматическом режиме;

- вести наблюдение над конечными узлами, сетями и действиями службы безопасности для соответствия их установленным нормам.

Мониторинг сети обеспечивает преобразование отправляемых ЛВС и службой информационной безопасности данных в удобную для понимания форму, что помогает эффективно использовать их для устранения обнаруженных нарушений, а также с целью обеспечения соответствия принятым нормам. Современные аппаратные инструменты отражения атак помогают сетевым администраторам своевременно обнаруживать угрозы, определять степень их приоритетности и быстро ликвидировать их с помощью специальных действий.

Информация о кейлоггерах

Кейлоггеры были изобретены работодателями для отслеживания действий сотрудников на компьютерах компании. Затем они стали применяться хакерами. На сегодняшний день их используют и веб-маркетологи.

Кейлоггер Olympic Vision является примером именно хакерского программного обеспечения. Он был обнаружен в марте 2016 года.

Чтобы получить доступ к компьютерам жертв, кейлоггер распространялся как вложение к электронному письму. Атака была намеренно нацелена на представителей бизнеса.

В ноябре 2017 года информационная служба BBC сообщила о том, что более 480 коммерческих сайтов используют функцию кейлоггинга для мониторинга активности посетителей.

Это означает, что теперь нам необходимо защищаться и от того, чтобы законопослушные сайты не стали каналом для кражи той или иной личной информации.

Трудно избавиться от кейлоггеров, когда они уже попали на ваш компьютер

Поэтому необходимо проявлять максимальную осторожность при загрузке программ из интернета

Также важно своевременно обновлять используемое программное обеспечение. Это особенно актуально для операционной системы и браузеров

Крупные разработчики постоянно ищут уязвимости в своих продуктах и закрывают их, чтобы устранить угрозы. Поэтому использование актуальных версий программ является основным способом защиты от всех видов вирусов.

NeoSpy

NeoSpy— это универсальная программа-шпион за клавиатурой, экраном и действиями пользователей. NeoSpy работает невидимо и может прятать свое присутствие уже при установке.

Пользователь, который устанавливает программу, имеет возможность выбрать один из двух режимов инсталляции — администраторский и скрытый.

В первом режиме программа ставится открыто — создает ярлык на рабочем столе и папку в каталоге Program Files, во втором — скрыто.

Процессы программы не отображаются в диспетчере задач Windows и диспетчерах задач сторонних производителей.

Функциональные возможности NeoSpy довольно широки и программа может использоваться как в качестве домашнего слежения, так и в офисах для контроля сотрудников.

Безопасность и эффективность

Bossware собирают данные о цифровой активности сотрудника от нажатых клавиш и сделанных кликов до видеозаписи всего, что происходит на его экране. Мониторинг активности сотрудников: отслеживание времени работы, продуктивности, соблюдения информационной безопасности компании, предотвращение разглашения рабочих тайн — основная цель таких программ.

С обеспечением безопасности все более или менее ясно: зная, что его действия записываются, сотрудник с меньшей вероятностью захочет украсть ценные данные или совершить другую махинацию. Однако не все следят за своими сотрудниками в открытую. Некоторые bossware-компании предлагают работодателям программы, которые можно «бесшумно и удаленно установить, чтобы проводить тайные расследования деятельности сотрудников и собирать доказательства нарушений, не оповещая об этом подозреваемого злоумышленника».

Надо еще понимать, что каждый работодатель понимает безопасность по-своему. Например, Amazon разрабатывает собственный bossware, предназначенный в том числе для слежки за попытками работников компании объединиться в группу, чтобы вместе потребовать, например, улучшения условий труда. Формально, профсоюзы не угрожают безопасности компании. Но, судя по всему, владелец Amazon Джефф Безос считает требование повысить зарплаты угрозой.

С повышением эффективности труда все еще сложнее. Например, точный подсчет времени, проведенного за работой, позволяет платить работникам только за активно проведенное в определенных программах время. В реальных офисах работникам часто приходилось чекиниться, когда они пришли и ушли с работы, а цифровые офисы могут проверять их каждые десять минут. Целый ряд программ позволяют веб-камере автоматически снимать сотрудника через определенные — иногда рандомные — промежутки времени. Если в момент снимка работника нет за компьютером — юнит рабочего времени не засчитывается.

Как контролировать работу сотрудников в 1С или Битрикс?

Каждая из систем предлагает собственные модули для контроля над пользователями: в 1С учёт рабочего времени можно организовать на базе 1С:Предприятие, в Битрикс – на основе интегрированного в CRM решения «Учёт рабочего времени». Каждый из этих модулей предлагает все необходимые базовые функции: отслеживает приход-уход сотрудника, его активность в приложении и т. д.

Недостаток у обоих решений один и тот же – ограниченный (относительно профильных, специально разработанных) набор функций и ориентация на работу только с «родной» системой. Если Ваши сотрудники хотя бы иногда работают не только в Битрикс или 1С, мы рекомендуем использовать комплексные решения: Kickidler отслеживает всю активность за компьютером, в том числе и действия в 1С или Битрикс.

А самые лучшие результаты даёт сочетание разных систем:

- Модули 1С и Битрикс детально отслеживают активность в соответствующих системах;

- Kickidler предоставляет данные о всей деятельности человека за компьютером и даёт мощные возможности для аналитики по расходованию рабочего времени, личной эффективности и т. д.

В конечном счёте, лучший контроль – комплексный. В основном вы пользуетесь Kickidler, а при возникновении вопросов к тем или иным сотрудникам дополняете картину за счёт данных с камер, СКУД и встроенных в CRM решений. Такая система помогает надёжно контролировать работу сотрудников, затрачивая на это минимум времени и сил.

Совершенно необнаруживаемый шпионский телефон

НЕОПРЕДЕЛЕННЫЙ

Мобильное шпионское приложение SPYERA и компьютерное шпионское приложение не обнаруживаются. Он работает в фоновом режиме без каких-либо доказательств

IM-ПРИЛОЖЕНИЯ

Читайте сообщения, отправленные и полученные в чат-приложениях, таких как WhatsApp, Facebook, Snapchat и многих других …

РАСПОЛОЖЕНИЕ ДОРОЖКИ

Просматривайте записи обо всех местах, где находилось устройство. Мониторинг местоположения по GPS в реальном времени

IM-ПРИЛОЖЕНИЯ

Читайте сообщения, отправленные и полученные в чат-приложениях, таких как WhatsApp, Facebook, Snapchat и многих других …

РАСПОЛОЖЕНИЕ ДОРОЖКИ

Просматривайте записи обо всех местах, где находилось устройство. Мониторинг местоположения по GPS в реальном времени

Программы контроля сотрудников: цифровой кнут

Один из ведущих изготовителей программ слежки за сотрудниками — Awareness Technologies — заявляет, что уже в первые недели с начала пандемии их клиентская база увеличилась в три раза.

Программы, которые рынок предлагает работодателям для контроля продуктивности сотрудников, поразительно напоминают нелегальные программы для хакинга. Только тут все правомерно: в отличие от хакерского взлома, в условиях виртуального удаленного офиса все происходит по согласию обеих сторон.

Bossware — это общее названия для программ, которые позволяют начальству мониторить работников. Они могут быть предустановлены на устройствах, которые компании выдают сотрудникам, или их могут заставить установить на личные девайсы.

Некоторые bossware-программы могут контролировать сами пользователи. Сотрудники сами их включают, когда берутся за работу, и выключают, когда хотят сделать перерыв или закончить рабочий день.

Но есть и фоновые программы, над которыми у работника нет прямого контроля, — и они пользуются популярностью у работодателей. Такие программы могут быть установлены на компьютерах, которые выдает работодатель. Но их же могут установить на личный компьютер человека без его ведома, попросив изменить настройки безопасности его компьютера.

Менеджеры озабочены контролем эффективности

Наемные работники считают главными вызовами удаленной работы «сотрудничество и коммуникацию», «одиночество» и «невозможность отключиться от работы». А вот 80% управляющих менеджеров больше всего опасаются, что удаленная работа плохо скажется на сфокусированности работников и их производительности. Перед управленцами остро встал вопрос о дистанционном контроле за эффективностью.

Экономика образования

Как эффективно работать из дома: семь книг об удаленке и тайм-менеджменте

Несмотря на то, что люди ушли из единого пространства, где их работу контролировали менеджеры, наблюдать за ними на удаленке стало проще. И если наблюдение и контроль в офисе регулировались хоть какими-то трудовыми законами, то в условиях виртуальных офисов надзор над действиями сотрудников пока не ограничен ничем.

Приложения для шпионажа

Компании, которые пытаются показывать рекламу, — это одно, но на сегодняшнем рынке также вполне возможно получить технику, что позволяет отслеживать связь смартфона другого человека. Большинство из этих приложений продаются как родительские инструменты для мониторинга детей или как продукты для телефонов компаний для повышения производительности труда работников. С юридической точки зрения все должны быть видны владельцам телефонов, чтобы они знали, что за ними следят. Тем не менее есть и другие возможности для менее скрупулезных людей шпионить за другими, используя свои смартфоны, и они должны беспокоить любого пользователя смартфона.

Один продукт продается в службы безопасности, но приобретается частными лицами, и он способен к огромным нарушениям конфиденциальности без «джейлбрейка» телефона (изменение его настроек и прохождение его протоколов конфиденциальности). Для его установки требуется доступ к телефону другого человека, но как только он там, он работает спокойно — и копирует все текстовые сообщения и телефонные звонки, видит местоположение GPS, отслеживает все электронные письма и посещения социальных сетей и может сделать снимок используя камеру телефона. Он может даже слушать окружение телефона и записывать то, что он слышит.

Последствия для такого рода шпионских программ — это легион, но одной из конкретных проблем является его использование оскорбительными партнерами и супругами. Шпионское ПО может использоваться для скрытого или прямого контроля над людьми, контроля за их движениями и преследования. В опросе благотворительной организации по борьбе с бытовым насилием в 2014 году было установлено, что 41 процент жертв насилия в семье испытывали нападения с помощью программ-шпионов. Продукты часто явно продаются, чтобы «поймать обманутую жену или подругу» и предлагать такие разнообразные функции, как запись в чатах и мониторинг Whatsapp и Skype (поскольку Whatsapp имеет сквозное шифрование — это означает, что это очень сложно сделать). Некоторые могут быть установлены удаленно, без необходимости вмешиваться в телефон. (Слуховые аппараты, которые используют микрофон для записи своей жизни, такие как приложения, что используют микрофон для рекламы ваших целей, являются стандартными для этих продуктов.)

Законные цели этих приложений для сотрудников и детей означают, что они не блокируются на рынке (хотя может быть юридически проблематично установить их без ведома пользователя). Тем временем обнаружение шпионских программ может быть сложным. Легко сливают телефон или перегретый аккумулятор может быть признаком, но с помощью приложения обнаружения шпионских программ, возможно, единственный реальный способ, чтобы убедиться.

Технически использование этих приложений незаконно и без согласия противоречит закону: в Законе о прослушивании говорится, что незаконно перехватывать, раскрывать или использовать любую проводную, электронную или устную связь посредством использования устройства. Хотя этот акт был приведен в судебном процессе, направленном против шпионского приложения. Является ли разработчик на крючке для производства чего-то, что имеет законное использование и не мешает людям использовать его незаконно? Или это все ответственность потребителя? Юридические вопросы такого рода до сих пор остаются без ответа, а пока шпионское ПО все еще находится на рынке.

Большим преимуществом приложений является то, что они на самом деле не технически предназначены для частных лиц: они предназначены для использования крупными рыбами, такими как компании или государство. По определённой цене они найдут местоположение и данные практически любого телефона на планете. Государственный надзор за телефонами также является крупным бизнесом: устройства Android, продаваемые компанией Blu, были сняты с мирового рынка в начале 2017 года, после того как выяснилось, что они отправляют огромные фрагменты своих персональных данных на серверы в Китае, что побудило экспертов подумать, что подобные шпионские программы использование, вероятно, стандартное для китайских мобильных телефонов. В феврале было также показано, что кенийским телекоммуникационным компаниям приказано установить в своей сети оборудование для мониторинга, якобы для «борьбы с поддельными телефонами». В других странах технологические компании менее сотрудничают.

ВОЗМОЖНОСТИ ПРОГРАММЫ

Контроль работы устройств, хостов, служб по сети

Настройте мониторинг коммутаторов,

ИБП,

серверов, систем видеонаблюдения,

принтеров,

SMART жестких и SSD NVMe дисков, оборудования и

служб (баз данных,

файловых и веб-серверов) в локальной сети или через Интернет. Дополнительно вы можете использовать

собственные скрипты в качестве проверок мониторинга.

Осуществляйте мониторинг различных переменных в управляемых коммутаторах по протоколу

SNMP, например,

температуры процессора, а в компьютерах и серверах — через

WMI.

Автоматические проверки в фоновом режиме

Программа реализована в виде

службы и может быть установлена на сервере или рабочей станции Windows для мониторинга устройств в сети и выдачи оповещений в круглосуточном режиме 24/7

без необходимости входа под какой-либо учетной записью.

Периодичность и расписание выполнения проверок можно настроить.

Начните отслеживать работу важных устройств и служб в сети вашего предприятия!

Сигнализация при авариях и ошибках

Статистика проверок и графики параметров

Вы можете наблюдать

расход трафика или

изменения параметров в

реальном времени на графиках и панелях с

индикаторами, а также накапливать статистику по результатам проверок для последующей аналитики и отчетности.

Выявляйте тренды ухудшения отслеживаемых параметров.

Предотвращайте потери данных и прочие неприятности заранее!

Pro-версия программы позволяет реализовать схему централизованного мониторинга и распределенного выполнения проверок в удаленных сетях с единой базой данных и множеством удаленных серверов и агентов, осуществляющих мониторинг.

Имеется веб-интерфейс с возможностью полного управления системой.

Результаты проверок можно вывести на экран с графической схемой, иконками и датчиками устройств.

СКАЧАТЬ ПРОГРАММУ