Хакерские инструменты и читерские программы могут навредить и самому «хакеру»

Содержание:

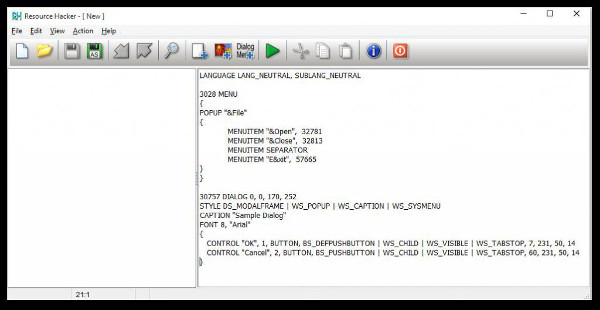

Редактирование и настройки

При редактировании документов, данные которых расположены в каталоге «Виндовс», достаточно развернуть структуру последнего. В каталоге будут указаны следующие пункты:

- тип файла: это может быть курсор, строка, диалоговое окно, точечные рисунки, ярлыки и иконки;

- название, то есть будут открыты все данные, которые применялись для сохранения в системе «Виндовс», при этом пользователь увидит точное название и расширение документов;

- язык — будет открыт тот, на котором сохранена данная информация, откуда можно узнать, какой язык использовался в системе кодирования данных.

Например, если открывается код 1033, то эти данные сохранены в ПК на английском языке, если код 1049, то информация сохранена на русском языке.

Syndicate (2012)

Киберпанковское будущее, в котором правительства сгинули без следа, а жизнью общества и судьбами людей распоряжаются синдикаты – могущественные корпорации, поделившие мир на сферы влияния. Главный герой – один из наемников такой корпорации, усиленный специальными чипами, которые вживлены в его нервную систему.

Благодаря таким модификациям герой может прямо в процессе боя замедлять время или вычислять местоположение противников через стены. Также он способен взламывать защиту их чипов-модификаторов, выводя врагов на некоторое время из строя или даже принуждая к выполнению собственных приказов.

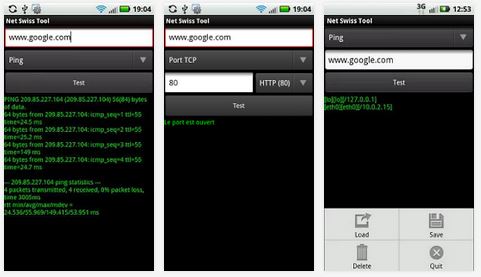

АУДИТ ВЕБ-ПРИЛОЖЕНИЙ:

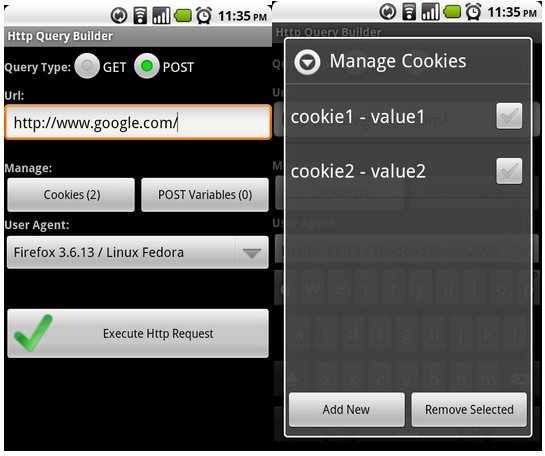

Манипулировать HTTP-запросами с компьютера — плевое дело, для этого есть огромное количество утилит и плагинов для браузеров. В случае со смартфоном все немного сложнее. Отправить кастомный HTTP-запрос с нужными тебе параметрами, например нужной cookie или измененным User-Agent, поможет HTTP Query Builder. Результат выполнения запроса будет отображен в стандартном браузере.

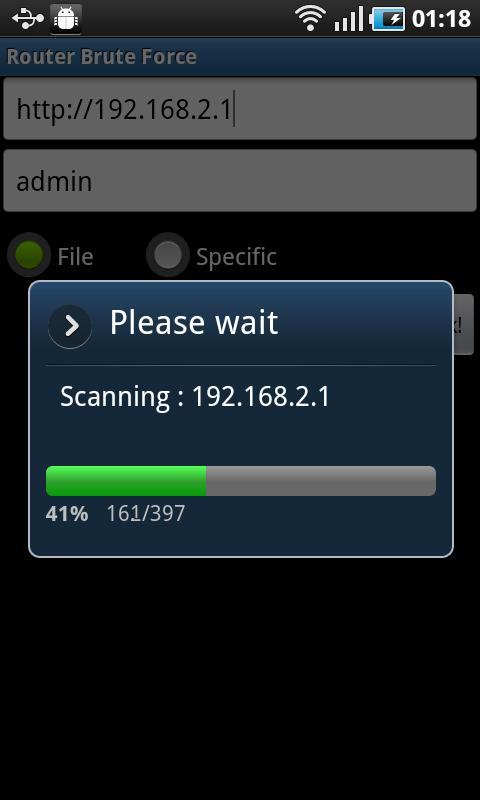

Если сайт защищен паролем с помощью Basic Access Authentication, то проверить его надежность можно с помощью утилиты Router Brute Force ADS 2. Изначально утилита создавалась для брутфорса паролей на админки роутера, но понятно, что она может быть использована и против любого другого ресурса с аналогичной защитой. Утилита работает, но явно сыровата. К примеру, разработчиком не предусмотрен грубый перебор, а возможен только брутфорс по словарю.

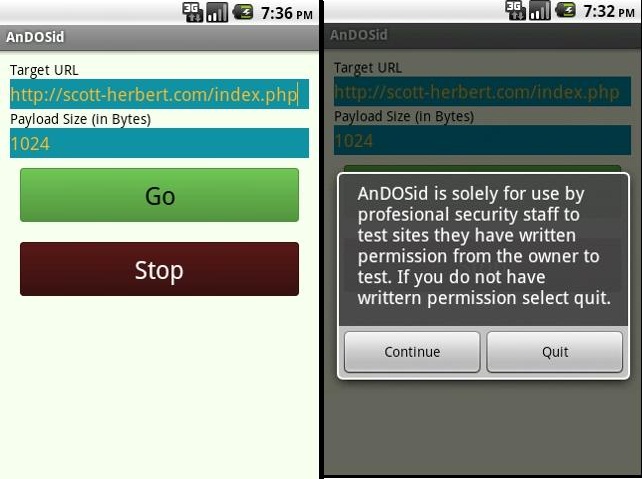

Наверняка ты слышал о такой программе вывода из строя веб-серверов, как Slowloris. Принцип ее действия — создать и удерживать максимальное количество подключений с удаленным веб-сервером, таким образом не давая подключиться к нему новым клиентам. Так вот, AnDOSid — аналог Slowloris прямо в Android-девайсе! Грустно, но двухсот подключений зачастую достаточно, чтобы обеспечить нестабильную работу каждому четвертому веб-сайту на Apache.

HitmanPro

Как описывает его разработчик, Hitman Pro — это бесплатный инструмент второго мнения, который вселяет уверенность в мир, где считается, что безопасные компьютеры регулярно подвергаются риску.

HitmanPro настолько успешен, потому что он не полагается на сигнатуры вирусов, вместо этого он собирает действенный интеллект и анализирует собранную информацию, чтобы определить, какие файлы действуют и выглядят как вредоносные программы. Делая это довольно хорошим анти-хакерским программным обеспечением.

Инструмент ищет неэтичное поведение файлов, потому что создателям вредоносных программ намного сложнее радикально изменить манипулятивное поведение своих вредоносных программ.

Другие функции включают в себя:

- HitmanPro — это сканер вредоносных программ по требованию, не требующий подписи, всего 10 МБ и не требующий установки. Его можно запустить непосредственно с флэш-накопителя USB, CD / DVD или сетевого хранилища.

- Это быстро, типичная проверка на наличие вредоносных программ с HitmanPro занимает менее 5 минут.

- Он удаляет постоянные угрозы изнутри работающей операционной системы и заменяет зараженные ресурсы Windows безопасными оригинальными версиями.

Вы можете скачать HitmanPro 3 от Sophos. HitmanPro предлагает домашним пользователям бесплатную разовую лицензию, действительную в течение тридцати дней. Вы можете приобрести годовую лицензию HitmanPro за 22, 34 доллара или трехлетнюю лицензию за 44, 68 доллара.

МАНИПУЛЯЦИИ С ТРАФИКОМ:

Основанный на tcpdump сниффер честно логирует в pcap-файл все данные, которые далее можно изучить с помощью привычных утилит вроде Wireshark или Network Miner. Так как никакие возможности для MITM-атак в нем не реализованы, это скорее инструмент для анализа своего трафика. К примеру, это отличный способ изучить то, что передают программы, установленные на твой девайс из сомнительных репозиториев.

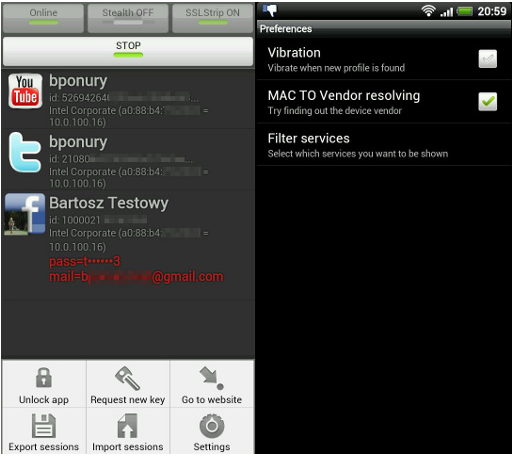

Если говорить о боевых приложениях для Android, то одним из самых нашумевших является FaceNiff, реализующий перехват и внедрение в перехваченные веб-сессии. Скачав APK-пакет с программой, можно практически на любом Android-смартфоне запустить этот хек-инструмент и, подключившись к беспроводной сети, перехватывать аккаунты самых разных сервисов: Facebook, Twitter, «ВКонтакте» и так далее — всего более десяти. Угон сессии осуществляется средствами применения атаки ARP spoofing, но атака возможна только на незащищенных соединениях (вклиниваться в SSL-трафик FaceNiff не умеет). Чтобы сдержать поток скрипткидисов, автор ограничил максимальное число сессий тремя.

l

Если создатель FaceNiff хочет за использование денежку, то DroidSheep — это полностью бесплатный инструмент с тем же функционалом. Правда, на официальном сайте ты не найдешь дистрибутива (это связано с суровыми законами Германии по части security-утилит), но его без проблем можно найти в Сети. Основная задача утилиты — перехват пользовательских веб-сессий популярных социальных сетей, реализованный спомощью все того же ARP Spoofing’а. А вот с безопасными подключениями беда: как и FaceNiff, DroidSheep наотрез отказывается работать с HTTPS-протоколом.

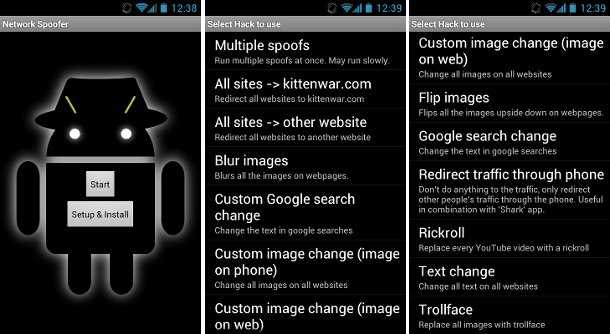

Эта утилита также демонстрирует небезопасность открытых беспроводных сетей, но несколько в другой плоскости. Она не перехватывает пользовательские сессии, но позволяет с помощью спуфинг-атаки пропускать HTTP-трафик через себя, выполняя с ним заданные манипуляции. Начиная от обычных шалостей (заменить все картинки на сайте троллфейсами, перевернуть все изображения или, скажем, подменив выдачу Google) и заканчивая фишинговыми атаками, когда пользователю подсовываются фейковые страницы таких популярных сервисов, как facebook.com, linkedin.com, vkontakte.ru и многих других.

Если спросить, какая хак-утилита для Android наиболее мощная, то у Anti, пожалуй, конкурентов нет. Это настоящий хакерский комбайн. Основная задача программы — сканирование сетевого периметра. Далее в бой вступают различные модули, с помощью которых реализован целый арсенал: это и прослушка трафика, и выполнение MITM-атак, и эксплуатация найденных уязвимостей. Правда, есть и свои минусы. Первое, что бросается в глаза, — эксплуатация уязвимостей производится лишь с центрального сервера программы, который находится в интернете, вследствие чего о целях, не имеющих внешнего IP-адреса, можно забыть.

Clandestine

Шпионский триллер с ассиметричным кооперативом. События игры разворачиваются в 1996 году, а сюжет повествует о таинственных убийствах: кто-то объявил охоту на старых оперативников, переживших холодную войну. Главным героям – русской контрразведчице Кате Козловой и американскому хакеру Мартину Симборскому – предстоит разобраться в этих убийствах и найти виновного.

Геймерам предлагается пройти 17 сюжетных миссий. В процессе вам предстоит комбинировать способности героев для решения запутанных головоломок. В арсенале – различные шпионские гаджеты и приспособления. Играть в Clandestine можно в одиночку, переключаясь между героями, или вместе с другом.

Комбайны для взлома со смартфона

Интернет состоит не только из веб-приложений, и дыры находят не только в них. Следующая подборка хакерских приложений для Андроид позволит вам искать уязвимости (и эксплоиты для них) в софте и железе, выполнять сниффинг, MITM-атаки, оставлять бэкдоры и делать много других интересных вещей.

cSploit

cSploit — это дин из самых функциональных инструментов для сканирования сетей и поиска уязвимостей на обнаруженных хостах. Составляет карту сети и отображает сведения обо всех найденных в ней устройствах. Умеет определять их IP/MAC и вендора (по первым трем октетам MAC-адреса), определять установленную на них ОС, искать уязвимости с помощью Metasploit framework RPCd и брутфорсить пароли.

Поиск клиентов и MITM-атака

Выполняет MITM-атаки разного типа через спуфинг DNS (возможна замена медиафайлов в трафике на лету, JS-инжекты, угон сессий и захват cookie для авторизации без ввода пароля). Также умеет дисконнектить отдельные устройства (или отключать их скопом от точки доступа). Перехватывает трафик и сохраняет его в формате .pcap или перенаправляет, куда пожелаете.

Открытые порты и подборка эксплоитов для выбранной цели

Дополнительно cSploit помогает создать на взломанном прошедшем аудит безопасности хосте удаленный шелл и получить над ним полный контроль. В общем, это однозначный must have для пентестеров, и не только для них.

- Подробнее о cSploit

- Протестированная версия: 1.6.6 RC2

- Размер: 3,5 Мбайт

- Тестовые сборки cSploit Nightly доступны здесь

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

cSploit, Intercepter-NG и другие мощные утилиты заслуживают более подробного рассмотрения в отдельных статьях. Мы предлагаем сперва освоиться с базовыми принципами пентеста на примере простых приложений, а уже затем переходить на хардкор.

dSploit

Форк cSploit от Симоне Маргарителли (Simone Margaritelli), приказавший долго жить в 2014 году. Проект так и остался в стадии бета-версии с очень сырым кодом. Если cSpoit у меня работал без нареканий, то последние три версии dSploit вываливались с ошибкой почти сразу после запуска.

Тот же cSploit, вид сбоку

С тех пор как Маргарителли устроился в компанию Zimperium, наработки dSploit вошли в состав фирменной утилиты zAnti.

Сканирование беспроводной сети и обнаружение хостов

- Сайт

- Протестированная (не вполне удачно) версия: 1.1.3с

- Размер: 11,4 Мбайт

- Версия Android: 2.3 и выше

- Требуется root: ДА!

- Дополнительные требования: установить BusyBox в /system/bin, проявить склонность к мазохизму

zAnti

Мобильное приложение для пентеста от Zimperium. Более современный, стабильный и наглядный аналог dSploit.

Интерфейс zAnti разделен на две части: сканирование и MITM. В первой секции он, подобно dSploit и оригинальному cSploit, мапит сеть, определяет все хосты, их параметры и уязвимости.

Nmap’им сеть

Отдельная функция — определение уязвимостей на самом смартфоне. Согласно отчету программы, наш тестовый Nexus 5 содержит 263 дыры, которые уже не будут закрыты, поскольку срок жизни девайса истек.

Обнаружение уязвимостей

zAnti помогает взламывать роутеры и получать к ним полный доступ (с возможностью сменить пароль админа, задать другой SSID, PSK и так далее). Используя MITM-атаки, zAnti выявляет небезопасные элементы на трех уровнях: в ОС, приложениях и настройках устройства.

Ключевая особенность — формирование подробного отчета по всем просканированным элементам. Отчет содержит пояснения и советы по устранению найденных недостатков.

Отчет zAnti

- Сайт

- Протестированная версия: 3.18

- Размер: 24 Мбайт

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Примечания: zAnti не работает на устройствах с процессорами архитектуры x86 и x86_64

Сканеры веб-ресурсов для Android

Начнем обзор программ для взлома смартфона с самого главного, а именно со сканеров веб-приложений. Здесь у нас три приложения, которые позволят вам найти открытые админки, сбрутить пароль, протестировать сайт на XSS-уязвимости, возможность SQL-инъекций, составить листинги каталогов и многое другое.

Kayra the Pentester Lite

Мобильный сканер уязвимостей веб-приложений Kayra the Pentester Lite ищет типичные ошибки в конфигурации указанного веб-сервера и пытается получить листинг каталогов (обычно — успешно). Среди дополнительных инструментов есть генератор хешей и дешифровщик AES.

Приложение обладает простыми и понятными настройками. Поддерживает HTTPS и проверяет корректность TLS. Умеет искать XSS, брутить CGI и выполнять атаки по словарю. Может работать в фоне и в многопоточном режиме. Содержит базу данных Google Hacks и автоматически определяет известные уязвимости.

Отчет Kayra и экран About

По каждому пункту, отмеченному в настройках сканирования, создается подробный отчет. На скриншоте видно лишь его малую часть. Бесплатная версия довольно функциональна, но иногда раздражает рекламой. В платной версии нет рекламы и ограничений, ее стоимость на момент написания статьи составляет 159 рублей.

- Сайт

- Протестированная версия: 1.4.0

- Размер: 4,7 Мбайт

- Версия Android: 4.1 и выше

- Требуется root: нет

DroidSQLi

Следующая хакерская программа для Android — это DroidSQLi. Приложение DroidSQLi служит для проверки веб-сайтов на уязвимость к SQL-инъекциям четырех разновидностей:

- Normal SQL injection — классический вариант с передачей параметра UNION ALL SELECT;

- Error based SQL injection — использование в запросах заведомо неверного синтаксиса для получения сообщения об ошибке, раскрывающего дополнительные параметры БД;

- Blind SQL injection — серия запросов с анализом ответов true/false от СУБД, позволяющая восстановить структуру базы данных;

Time based SQL injection — формирование дополнительных запросов, вызывающих приостановку СУБД на определенное время, что делает возможным посимвольное извлечение данных.

Демонстрация error based SQL-инъекции

Утилита DroidSQLi автоматически подбирает метод инжекта, а также использует техники обхода фильтрации запросов.

Для начала тестирования сайта необходимо вручную найти точку входа. Обычно это адрес веб-страницы, содержащий запрос вида ?id=X или ?p=X, где X — целое положительное число. В нашем примере пейлоад для параметра id выглядит так:

id=(SELECT 4777 FROM(SELECT COUNT(*),CONCAT(0x71626b6a71,(SELECT (ELT(4777=4777,1))),0x7170767871,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)

В Сети очень много сайтов, уязвимых к SQL-инъекциям. Думаю, вы легко найдете несколько таких, просто посмотрев историю своего браузера.

- Сайт

- Протестированная версия: 1.1

- Размер: 705 Кбайт

- Версия Android: 4.2 и выше

- Требуется root: нет

Droidbug Admin Panel Finder FREE

Следующий инструмент для взлома со смартфонов — это утилита Droidbug Admin Panel Finder FREE. Приложение ищет админские панели по дефолтным адресам разных CMS. Результат ее работы не всегда соответствует реальному положению вещей, поскольку на популярных веб-серверах стоят IDS и WAF. Они блокируют перебор URL или перенаправляют его в honeypot (ловушку), который отвечает HTTP 200 OK на все запросы, а сам собирает инфу об атакующем.

Однако на менее популярных сайтах с безопасностью все очень тоскливо, и валидная админская панелька находится за считанные секунды. В платной версии, стоимостью 139 рублей, убрана реклама и разблокирована возможность перебора по смешанному шаблону для сайтов с поддержкой PHP/ASP/CGI/CFM/JS.

Поиск админки на сайте

- Сайт

- Протестированная версия: 1.4

- Размер: 6,3 Мбайт

- Версия Android: 2.1 и выше

- Требуется root: нет

Взлом компьютера через Dark Comet

Dark Comet, или «Крыса, — одно из популярных средств удаленного управления компьютером. Хотя официальная разработка «Черной кометы» прекратилась еще в 2012 году, в хакерской среде можно до сих пор встретить усовершенствованные варианты проги. Работать с ней нужно следующим образом:

- и установите Dark Comet на компьютер, запустите ее. По окончании запуска откроется окно, в котором нужно выбрать команду «Dark Comet RAT» — «Server Module» — «Full Editor».

- В новом окошке выберите «Stub Finalization», укажите тип расширения (.exe, .pif или .bat), затем подберите одну из иконок. По желанию в меню «Network Settings» в поле «Title» вы можете вбить какой-то текст, например, «Еrror», «Fool», «Ты взломан» и т.п.

- Выполнив настройки, кликните по кнопке «Bulid The Stub»и сохраните файл.

Как только программа «поймает» какого-то юзера, вы сможете начать управлять им: украдете пароли, просмотрите документы, удалите важные файлы и т.п. Те, кто любит позлорадствовать, могут отключить рабочий стол своей жертвы, сыграть ему на виртуальном пианино, отправить сообщение и т.п.

Среди других софтов для удаленного доступа — программы RMS, Radmin, LogMeIn и Hidden Administrator.

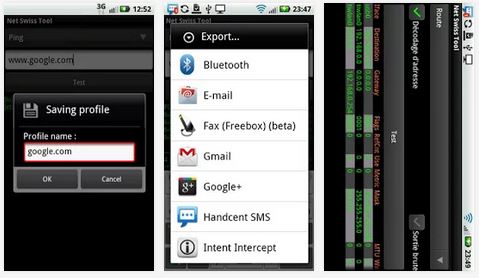

Сетевые сканеры:

Незаметный смартфон, который в отличие от ноутбука легко помещается в карман и никогда не вызывает подозрений, может быть полезен для исследования сети. Выше мы уже сказали, как можно установить Nmap, но есть еще один вариант. PIPS — это специально адаптированный под Android, хотя и неофициальный порт сканера Nmap. А значит, ты сможешь быстро найти активные устройства в сети, определить их ОС с помощью опций по fingerprinting’у, провести сканирование портов — короче говоря, сделать все, на что способен Nmap.

l

С использованием Nmap’а, несмотря на всю его мощь, есть две проблемы. Вопервых, параметры для сканирования передаются через ключи для запуска, которые надо не только знать, но еще и суметь ввести с неудобной мобильной клавиатуры. А во-вторых, результаты сканирования в консольном выводе не такие наглядные, как того хотелось бы. Этих недостатков лишен сканнер Fing, который очень быстро сканирует сеть, делает fingerprinting, после чего в понятной форме выводит список всех доступных устройств, разделяя их по типам (роутер, десктоп, iPhone и так далее). При этом по каждому хосту можно быстро посмотреть список открытых портов. Причем прямо отсюда можно подключиться, скажем, к FTP, используя установленный в системе FTP-клиент, — очень удобно.

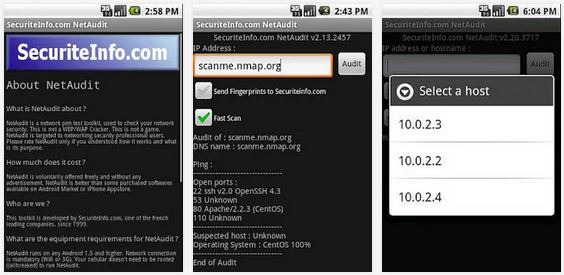

Когда речь идет об анализе конкретного хоста, незаменимой может оказаться утилита NetAudit. Она работает на любом Android-устройстве (даже нерутованном) и позволяет не только быстро определить устройства в сети, но и исследовать их с помощью большой fingerprinting-базы для определения операционной системы, а также CMS-систем, используемых на веб-сервере. Сейчас в базе более 3000 цифровых отпечатков.

Если же нужно, напротив, работать на уровне ниже и тщательно исследовать работу сети, то здесь не обойтись без Net Tools. Это незаменимый в работе системного администратора набор утилит, позволяющий полностью продиагностировать работу сети, к которой подключено устройство. Пакет содержит более 15 различного рода программ, таких как ping, traceroute, arp, dns, netstat, route.

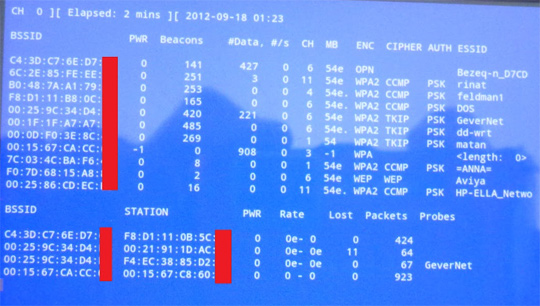

Режим монитора wi-fi в android:

Во всех WiFi-модулях есть специальный режим монитора (monitor mode). Этот режим можно использовать также для сниффинга, перехвата и взлома паролей. Однако, в Android-устройствах из-за аппаратных ограничений доступ к этому режиму закрыт. Дело в том, что в большинстве смартфонов Android используются одни и те же от Broadcom — это bcm4329 или bcm4330, которые работают не вполне стандартным образом.

Группа хакеров (Омри Илдис,Руби ФейнстейниЮвал Офир) решила исправить этот недостаток. Они осуществили реверс-инжиниринг драйверов — и выяснили, что драйвер Broadcom просто обрезает заголовки 802.11 в процессе коммуникации, так что режим мониторинга пакетов не доступен. За три недели работы имудалось сделать модифицированные версии прошивоки для Nexus One (bcm4329), и для Galaxy S II (bcm4330). После перепрошивки стандартный режим монитора становится доступным.

В перспективе хакеры собираются усовершенствовать прошивку: добавить возможность инъекции пакетов, сделать более качественный Linux-драйвер и смонтировать APK для массового использования.

На сайте опубликованаинструкцияпо активации monitor mode на Nexus One (Cyanogen 7) и GS2 (Cyanogen 9). Готовые пакеты можно скачатьздесь.

Для работы кода на других устройствах нужно самостоятельно скачатьисходный коди скомпилировать пакет.

Pentoo

Pentoo – это Live CD и Live USB, предназначенные для тестирования на проникновение и оценки безопасности.

Основанный на Gentoo Linux, Pentoo предоставляется как как 32, так и 64-разрядный устанавливаемый livecd.

Pentoo также доступен в качестве дополнения для существующей установки Gentoo.

Он включает в себя пакетные драйверы wifi с набором пакетов, программное обеспечение для взлома GPGPU и множество инструментов для тестирования проникновения и оценки безопасности.

Ядро Pentoo включает grsecurity и PAX hardening и дополнительные исправления – с бинарниками, составленными из упрочненной инструментальной цепочки с новейшими ночными версиями некоторых доступных инструментов.

NodeZero

NodeZero – это операционная система на основе ядра Linux с открытым исходным кодом, полученная из самого популярного в мире дистрибутива Linux, Ubuntu и предназначенная для использования в тестах на проникновение.

Дистрибутив доступен для скачивания в виде двухэкранного образа Live DVD ISO, который хорошо работает на компьютерах, поддерживающих как 32-разрядные (x86), так и 64-разрядные (x86_64) архитектуры.

Помимо того, что он позволяет вам запускатьлайв систему, загрузочное меню содержит различные расширенные параметры, такие как возможность проведения диагностического теста системной памяти, загрузка с локального диска, запуск программы установки непосредственно, а также загрузка безопасный графический режим, текстовый режим или режим отладки.

Графическая среда рабочего стола NodeZero по умолчанию работает от GNOME, который использует интерфейс GNOME Classic.

Он имеет двухпанельный макет и использует репозитории программного обеспечения Ubuntu по умолчанию.

Имейте в виду, однако, что вы должны сначала войти в лайв сессию с именем пользователя nodezero и без пароля.

С NodeZero у вас будет мгновенный доступ к более чем 300 инструментам тестирования на проникновение, а также набор базовых услуг, которые необходимы для проникновения тестирования.

Приложения по умолчанию включают браузер Mozilla Firefox, диспетчер фотографий F-Spot, музыкальный проигрыватель Rhythmbox, видеоредактор PiTiVi, загрузчик торрента, многопротокольный мессенджер Empathy и офисный пакет OpenOffice.org.

Взлом Wi-Fi

Еще одна изящная программа, с очень интересным способом работы, которая обещает взломать пароль от Wi-Fi. После запуска, пользователя уведомляют о необходимости установить .NET, для дальнейшей работы, якобы иначе она не сможет работать. И пока пользователь идет скачивать .NETдля своей версии Windows, программа давным-давно заблокировала все файлы и подготовила окно и информацией о том, что все файлы заблокированы и теперь пользователю требуется перевести деньги на счет, чтобы их разблокировать, иначе файлы уничтожатся через час. Имя ему Jigsaw, эдакую игру затеял мошенник. Естественно, после оплаты запрошенной суммы, никакого кода разблокировки не придет. Вот так в пару кликов, юный или не очень хакер, может лишиться всех данных на своем компьютере.

BackBox

BackBox – это ОС для тестов на проникновение с дистрибутивом Linux, основанный на Ubuntu и ориентированный на безопасность, ориентированный на предоставление инструментария сетевого и информационного анализа систем.

Окружающая среда BackBox включает полный набор инструментов, необходимых для этического взлома и тестирования безопасности.

Особенности: Он включает в себя некоторые из наиболее часто используемых инструментов безопасности и анализа Linux, направленных на широкое распространение целей, начиная от анализа веб-приложений и заканчивая сетевым анализом, от стресс-тестов до сниффинга, включая оценку уязвимости, компьютерный криминалистический анализ и эксплуатацию.

Часть мощности этого дистрибутива связана с ядром репозитория Launchpad, постоянно обновляемым до последней стабильной версии самых известных и используемых этических инструментов взлома.

Интеграция и разработка новых инструментов в дистрибутиве следует за сообществом с открытым исходным кодом, в частности с критериями Руководства для разработчиков программного обеспечения Debian.

Observer: System Redux

Observer: System Redux приоткрывает занавеску футуристического мира 2084 года, в котором технологии плотно вжились в людские жизни. Даже слишком. В роли нейродетектива игроку предстоит путешествовать по закоулкам города будущего и проникать в чужие разумы, дабы приблизиться к разгадке своих дел.

Игра является ремейком Observer (2017)

Хакерство здесь все же следует рассматривать с немного иной позиции. С помощью специального устройства игрок может «хакать» разумы людей (даже умерших) и блуждать по их воспоминаниям. Также геймплей порадует системой стелса, нейродопросами и другими механиками.

Quadrilateral Cowboy

Роль великолепного хакера, способного обойти самые охраняемые системы, имея в своем арсенале лишь старенький компьютер с 256 КБ ОЗУ, вам предстоит отыграть в приключенческом симуляторе Quadrilateral Cowboy. Игра предлагает не только строчить код в консоли, но и побродить по различным локациям от первого лица, перекусить рамен и распилить вентиляционную решетку болгаркой.

Чтобы разобраться с кодом, вам не потребуется в реальной жизни быть программистом – игра имеет минимальный порог вхождения, а приятная воксельная графика делают ее доступной на таких же слабых ПК, каким владеет главный герой.