Обзор symantec endpoint protection 14

Содержание:

- Особенность вопроса

- Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100)

- Семантика как метод продвижения проекта

- Тестирование

- Навигация и транзакции

- Архитектура Symantec Data Center Security: Server Advanced

- Цели и этапы

- Удаление антивируса

- Приложения

- Как пользоваться

- Преимущества

- Подготовка клиента Endpoint Protection к созданию образа

- Кластеризация ядра

- Антивирус — Symantec Endpoint Protection 14.0 MP2 Build 2415

- Выводы

Особенность вопроса

Не все так легко и просто. Запросы, которые может выявить СЕО-специалист, составляя семантическое ядро, применяются всеми конкурентами. С одной стороны, их использование не может быть гарантом успеха программы продвижения – слишком много соперников. В то же время их отсутствие делает программу развития сайта практически невозможной. Применяя конкурентные запросы, можно успешно привлечь аудиторию на продвигаемую страницу. Если предполагается раскрутка на основе именно таких запросов, нужно проконтролировать, что пользователь, оказавшись на страничке, может совершить соответствующую транзакцию.

Не все уверены, стоит ли применять такой тип запросов, если продвигается страница не коммерческого, а информационного характера. Специалисты заверяют, что это абсолютно корректное решение. При этом нужно предусмотреть возможность совершения пользователем действий на страничке. Самый простой вариант – контекстная реклама, соответствующая содержимому, партнерская программа.

Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100)

Symantec Endpoint Protection – комплексный антивирус и фаервол с несколькими уровнями безопасности. Антивирусная и превентивная защита, защита от сетевых угроз и эксплойтов нулевого дня, система предотвращения вторжений.Системные требования:Процессор с тактовой частотой не ниже 1 ГГц (рекомендуется 2 ГГц)1 ГБ оперативной памяти (рекомендуется 2 ГБ)850 МБ свободного места на жестком дискеWindows 7/8/8.1/10/Server 2008/Server 2012/Server 2012 R2/Server 2016/Windows Server 2019 (added for 14.2 MP1)Торрент Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100) подробно:CleanWipe — утилита удаления Symantec Endpoint Protection. (eng)В папке Doc — документация. (ClientHelp.chm — встроенная справка из установленного клиента) (ru)Пользователям — самодостаточные клиенты для рабочих станций. Их возможно установить без ключей и регистрационных номеров:RUSymantec_Endpoint_Protection_14.3_RU1_MP1_Win32-bit_Client_RUSymantec_Endpoint_Protection_14.3_RU1_MP1_Win64-bit_Client_RUENSymantec_Endpoint_Protection_14.3_RU1_MP1_Win32-bit_Client_ENSymantec_Endpoint_Protection_14.3_RU1_MP1_Win64-bit_Client_ENАдминистраторам — серверные комплекты для управления клиентами в сети:Symantec_Endpoint_Protection_14.3_RU1_MP1_SEPM_RUSymantec_Endpoint_Protection_14.3_RU1_MP1_SEPM_ENНовое в версии 14.3 RU1 MP1 (14.3.3580.1100) (04.03.2021):Новая версия в данный момент доступна только на английском языке. Русская локализация ожидается в течение следующих нескольких дней.Добавлена &?&?возможность входа в Symantec Endpoint Protection Manager с использованием учетных данных в формате AD (например, username@domain.com или domain\username).Добавлена &?&?возможность синхронизации имен пользователей в обоих форматах из Active Directory (UserPrincipalName и sAMAccountName). Symantec Endpoint Protection Manager больше не создает повторяющиеся записи и обрабатывает оба имени пользователя должным образом.Новый параметр Maintain existing client features when updating в разделе Installation Features and Settings позволяет создавать и экспортировать клиентский пакет, который выполнит обновление, но не внесет изменений в конфигурацию, взаимодействие с клиентом или установленные функции.Antimalware AMSI Scan перед запуском теперь учитывает исключения файлов и папок при сканировании файла сценария.Добавлена &?&?возможность синхронизировать данные macOS из Active Directory.Больше информации в журналах:Записи журнала содержат полную информацию о группе клиентов.События Live Update содержат информацию о версии.Схема базы данных включает следующие изменения таблицы:В таблицу SEM_CLIENT добавлен новый столбец user_name_2.

Symantec Endpoint Protection – комплексный антивирус и фаервол с несколькими уровнями безопасности. Антивирусная и превентивная защита, защита от сетевых угроз и эксплойтов нулевого дня, система предотвращения вторжений.Системные требования:Процессор с тактовой частотой не ниже 1 ГГц (рекомендуется 2 ГГц)1 ГБ оперативной памяти (рекомендуется 2 ГБ)850 МБ свободного места на жестком дискеWindows 7/8/8.1/10/Server 2008/Server 2012/Server 2012 R2/Server 2016/Windows Server 2019 (added for 14.2 MP1)Торрент Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100) подробно:CleanWipe — утилита удаления Symantec Endpoint Protection. (eng)В папке Doc — документация. (ClientHelp.chm — встроенная справка из установленного клиента) (ru)Пользователям — самодостаточные клиенты для рабочих станций. Их возможно установить без ключей и регистрационных номеров:RUSymantec_Endpoint_Protection_14.3_RU1_MP1_Win32-bit_Client_RUSymantec_Endpoint_Protection_14.3_RU1_MP1_Win64-bit_Client_RUENSymantec_Endpoint_Protection_14.3_RU1_MP1_Win32-bit_Client_ENSymantec_Endpoint_Protection_14.3_RU1_MP1_Win64-bit_Client_ENАдминистраторам — серверные комплекты для управления клиентами в сети:Symantec_Endpoint_Protection_14.3_RU1_MP1_SEPM_RUSymantec_Endpoint_Protection_14.3_RU1_MP1_SEPM_ENНовое в версии 14.3 RU1 MP1 (14.3.3580.1100) (04.03.2021):Новая версия в данный момент доступна только на английском языке. Русская локализация ожидается в течение следующих нескольких дней.Добавлена &?&?возможность входа в Symantec Endpoint Protection Manager с использованием учетных данных в формате AD (например, username@domain.com или domain\username).Добавлена &?&?возможность синхронизации имен пользователей в обоих форматах из Active Directory (UserPrincipalName и sAMAccountName). Symantec Endpoint Protection Manager больше не создает повторяющиеся записи и обрабатывает оба имени пользователя должным образом.Новый параметр Maintain existing client features when updating в разделе Installation Features and Settings позволяет создавать и экспортировать клиентский пакет, который выполнит обновление, но не внесет изменений в конфигурацию, взаимодействие с клиентом или установленные функции.Antimalware AMSI Scan перед запуском теперь учитывает исключения файлов и папок при сканировании файла сценария.Добавлена &?&?возможность синхронизировать данные macOS из Active Directory.Больше информации в журналах:Записи журнала содержат полную информацию о группе клиентов.События Live Update содержат информацию о версии.Схема базы данных включает следующие изменения таблицы:В таблицу SEM_CLIENT добавлен новый столбец user_name_2.

Скриншоты Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100) торрент:

Скачать Symantec Endpoint Protection 14.3 RU1 MP1 (14.3.3580.1100) через торрент:

symantec-endpoint-protection-14_3-ru1-mp1-14_3_3580_1100.torrent (cкачиваний: 118)

Семантика как метод продвижения проекта

Применяя базовые правила семантики, специалист может разработать такое ядро, которое затем будет базой для формирования СЕО-программы. Семантическое ядро – список запросов, которые аудитория может ввести в виртуальной системе поиска, чтобы ознакомиться с услугами, товарами, в которых нуждается. Чтобы сформировать такое ядро корректно, нужно представлять, в чем клиент нуждается, какие перед ним стоят цели.

Определение потребностей целевой аудитории чаще всего предполагает интервьюирование либо бриф-опрос. Правильно подойдя к этой задаче, можно сформулировать с высокой степенью точности, в чем нуждается пользователь.

Тестирование

Установка управляющего сервера, базы данных и клиентского модуля проводилась на одну рабочую станцию ОС Windows XP Pro Russian SP2 с 1 Гб ОЗУ, использовалась встроенная в продукт База Данных на основе Sybase (поддерживает до 1000 клиентов), также поддерживаются версии БД MS SQL 200/2005.

Все необходимые для работы компоненты устанавливаются также, предварительно должна быть установлена последняя версия Sun Java. Развертывание управляющего сервера Symantec Endpoint Protection Manager состоит примерно из 4 шагов (см. Рисунок 2.1) и занимает примерно 15 минут, включая процесс создания и инициализации Базы Данных.

После установки потребовалась 1 перезагрузка, после которой все сервисы стартовали автоматически (База Данных и сервис Управляющего сервера); занимаемые ресурсы для Управляющего сервера – 90 Мб ОЗУ, 400 МБ на диске, включая размещение Базы данных, 30 Мб ОЗУ для Базы Данных. Занимаемое место на диске может увеличиваться пропорционально, так как все обновления хранятся в хронологическом порядке определенное количество версий, что позволяет переводить клиентов практически на любые версии компонент.

Установка клиента Symantec Endpoint Protection Client автоматически не производится, возможна либо из отдельного пакета (неуправляемый, с возможностью подключения), либо после установки и запуска Сервера; занимаемые ресурсы (состоит из 3 процессов, 2 из которых присутствуют постоянно) – примерно 25 Мб ОЗУ в режиме реального времени, до 80 Мб в режиме сканирования по заданию или при обнаружении риска (см. Рисунок 1.19), 100 Мб на диске. В данном случае она производилась с помощью мастера поиска (см. Рисунок 2.18) без особых проблем с учетной записью Локального Администратора, заняла примерно 10 минут, без ущерба производительности, при этом на машине была видна шкала завершенности без возможности отменить установку; есть также возможность тихой установки без информирования Пользователя, а также функция, дающая право Пользователю откладывать установку на определенное время (см. Рисунок 2.24, 2.32e).

После установки без перезагрузки были активированы все модули, кроме связанного со сканированием сетевого трафика; активируется только после перезагрузки, которую можно запустить как автоматически, так и дать право Пользователю сделать это самостоятельно.

Надо отметить, что пакет установки содержит в себе инструментарий автоматической миграции и Севера и Клиентов с таких версий ПО Symantec, как Symantec Antivirus Corporate Edition 9.x, 10.x и Symantec Client Security 2.x, 3.x, включая перенос конфигураций и политик.

После установки данного набора продуктов на тестовой машине стало наблюдаться некоторое небольшое снижение производительности, но при этом надо учитывать, что рекомендуемый объем памяти для установки Серверной части – 2 Гб, а в наличии в данном случае имелся лишь 1 Гб. Самые ресурсоемкие приложения сервера – модуль закачки обновлений LiveUpdate и модуль генерации инкрементальных обновлений.

Консоль Управления Сервером построена на JAVA технологии и требует предварительной установки для своего запуска, первоначальная установка на дополнительные хосты упрощена и сводится к вводу в любой браузер IP адреса сервера. Консоль в запущенном состоянии использует около 30 Мб ОЗУ, является довольно удобной в эксплуатации, но не всегда быстро реагирует на запросы и иногда вызывает внутренние ошибки, не приводящиее к ее падению.

Отдельно нужно сказать по поводу защиты абсолютно всех компонент: и серверные, и клиентские сервисы защищены технологией Tamper Protection и выключить их стандартным способом, например через Диспетчер Задач невозможно. Все клиентские компоненты защищены от модификации и удаления с функцией автоматического восстановления и перезапуска.

Также нельзя не упомянуть о том, что, к сожалению, не удалось проверить на практике в рамках данного обзора: продукт содержит инструментарий легкого масштабирования и постороения отказоустойчивых систем на базе создания вторичных Серверов Управления. Он легко интегрируется с LDAP системами, включая Microsoft AD, а также системами распространения обновлений, поддерживая самые популярные из них, такие как Microsoft SMS и Altiris.

В целом Symantec Endpoint Protection оставляет весьма приятные впечатления о своей работе, являясь весьма надежным и удобным продуктом.

Навигация и транзакции

Навигационные – это такие запросы, которые дают четкую характеристику виртуальной странички. Именно благодаря им в будущем будут осуществляться переходы.

Транзакции, по мнению многих специалистов СЕО, являются наиболее любопытной категорией из всех возможных запросов. Через них можно получить представление, для каких целей клиент ищет сайт. Одни нуждаются в материале для ознакомления, другие скачивают файлы, третьи совершают покупки. Зная особенности транзакционных запросов, можно построить собственный бизнес в интернете. Между прочим, некоторое время назад именно через них развивались почти все, предлагающие услуги, сайты, а также виртуальные магазины.

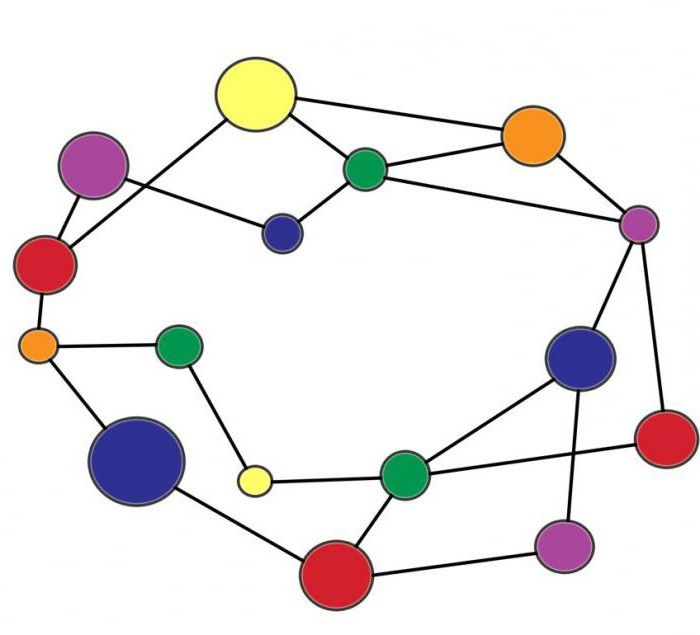

Архитектура Symantec Data Center Security: Server Advanced

Продукт, представляет собой традиционную для таких решений клиент – серверную архитектуру, и состоит из 4 основных компонентов, наглядное изображение архитектуры представлено на Рисунке 1:

Рисунок 1. Архитектура SDCS:SA

Рассмотрим каждый компонент в отдельности:

- Компонент «Management Server» – ядро системы, которое обеспечивает управление сервисами и элементами прикладных программ, реализующих функционал DCS:SA. На сервере выполняется регистрация агента, настройка и распространение политик безопасности, управление отдельными компонентами системы, мониторинг, журналирование и генерирование отчетов.

- Компонент «Agents» – приложение-агент, устанавливаемое на защищаемые DCS:SA узлы корпоративной системы, при установке агента можно выбирать в каком режиме он будет функционировать: мониторинг или мониторинг и предотвращение изменений в системе;

- Компонент «Management Console» – централизованная консоль управления для сбора и просмотра информации о работе агентов и применяемых на них политиках. Может быть установлена как отдельное приложение или фунционировать в режиме веб-консоли. Консоль обеспечивает единую систему мониторинга событий, позволяет создавать подробные отчеты, управлять устройствами, учётными записями пользователей и их ролями. С помощью консоли можно управлять сервером по защищенному протоколу HTTPS.

- Компонент «Database (SQL data store)» – централизованная база данных Microsoft SQL Server для хранения информации о защищаемых системах, политиках безопасности, отчетах, текущего состояния и т.д. Подключение происходит с использованием JDBC.

Интересной особенностью является возможность использования агента в режиме unmanaged mode. В этом случае обеспечивается полностью автономная работа агента на защищаемых системах. Это особенно полезно при создании, например, апплайнсов или других закрытых систем. Например, компания Symantec таким образом защищает свои программно-аппаратные комплексы для резервного копирования NetBackup Appliance. До перевода в неуправляемый режим агент необходимо подключить к серверу управления, для назначения ему политик, и, затем переключить агент в Unmanagement режим. В этом режиме агент больше не пытается осуществлять подключение к серверу управления для передачи событий, сохраняя их локально (рисунок 2).

Рисунок 2. Схема взаимодействия приложений DCS:SA

Цели и этапы

Наука изучает смысл языка, формальной логики, программирования. Она используется для анализа текста и связана отношением с фразами, знаками, языковыми символами. Лингвистика интерпретирует знаки, которые используются в сообществах при разных обстоятельствах и контекстах. В таком случае мимика, звуки, язык тела имеют значимый контент.

Чтобы раскрыть значение единиц речи, используется понятие семантизация. Процесс формирования науки прошёл через следующие этапы:

- Эволюционный либо психологический. Использование синонима «семасиология» (раздел языкознания, который описывает значения слов). Этот вариант обозначения отрасли лингвистики ввёл Карл Рейзиг. Учёный смог собрать информацию и рассказать о своих домыслах студентам на лекциях латинского языка.

- Относительно исторический. Учёные выделили семасиологию в отдельный раздел. В систему историки ввели следующие понятия: методы оппозиции, смысловой анализ, сравнения, семантические признаки. Предложения и фразы рассматривались в контексте с учётом прагматики, культуры.

Историки поставили перед собой следующие цели: описание языковых средств, их значение в тексте, условия употребления, список проверочных слов, разбор отдельных элементов с целью исследования процесса формирования выражений высшего уровня. Цели достигаются с помощью нескольких методов:

- семантический анализ;

- проверка полученного результата;

- описание компонентов речи;

- сравнение либо сопоставление слов.

Удаление антивируса

Ещё один немаловажный вопрос, связанный с Symantec Endpoint Protection – как удалить программу. Это необходимо сделать, если рассматриваемый софт по тем или иным причинам не устраивает пользователя, либо планируется использовать иные средства защиты.

Теперь разберём деинсталляцию Symantec Endpoint Protection: как упоминалось выше, антивирусы нужно удалять с компьютера полностью, иначе компоненты будут конфликтовать с другим защитником. Удаление продукта Symantec Endpoint Protection производится стандартно, но затем оставшиеся фрагменты надо обязательно подчистить специальной программой:

- Откройте «Панель управления» (если у вас Windows 10, то выберите классическое приложение, как в 7-ой версии).

- В разделе «Удаление программ» выберите из списка антивирус и подождите, пока закончится деинсталляция.

- Скачайте CCleaner или аналогичное приложение и проанализируйте реестр, а затем очистите найденные записи.

Это не единственный и не самый эффективный способ деинсталляции. Потому, чтобы окончательно избавиться от всех следов, оставленных антивирусной программой, рекомендуется воспользоваться одним из альтернативных способов удаления.

Удалить антивирус можно следующими способами, не считая стандартного инструмента Windows:

- с помощью SymDiag;

- через PowerShell;

- с помощью Средства исправления неполадок от Microsoft;

- программой CleanWipe.

Тут стоит отметить, что PowerShell применяется с правами администратора, в то время как остальными представленными способами можно пользоваться обычным юзерам.

Приложения

Минимальный английский

Минимальный английский является производным от исследования естественного семантического метаязыка, первая крупная публикация которого состоялась в 2018 году. Это сокращенная форма английского языка, предназначенная для неспециалистов, когда требуется ясность выражения или легко переводимые материалы. Минимальный английский использует расширенный набор лексики до семантических простых чисел. Он включает предлагаемые универсальные и почти универсальные молекулы, а также неуниверсальные слова, которые могут помочь в ясности. Таким образом, у него уже есть аналоги, ориентированные на носителей других естественных языков, например, минимальный французский , минимальный польский , 65 сана ( минимальный финский ) и т. Д. Минимальный английский отличается от других простых английских языков (например, базового английского ), поскольку он был специально разработан для максимальной кросс-переводимости.

Языковая инженерия

Применение NSM также было предложено для обработки естественного языка , понимания естественного языка и искусственного интеллекта .

Возрождение

Гил’ад Цукерманн предполагает, что NSM может быть полезным в возрождении ( оживлении языка ), поскольку он «может нейтрализовать западный семантический уклон, связанный с воссоединением с древними традициями аборигенов с использованием английского языка, и может позволить более полное понимание первоначального значения лексики аборигенов». Предметы.»

Как пользоваться

Дальше давайте переходить непосредственно к инструкции по скачиванию, установке, настройке и использованию Symantec Endpoint Protection.

Загрузка и установка

Первое, что нужно будет сделать, это скачать наш антивирус. Реализуется процесс следующим образом:

- Перейдя немного ниже и нажав имеющуюся там кнопку, мы запускаем торрент-раздачу, которая и загрузит нужный файл на компьютер.

- Когда скачивание будет завершено, мы запускаем установщик и производим инсталляцию антивируса.

- После того как установка будет окончена, программу необходимо активировать. Для этого воспользуйтесь содержимым каталога «Crack», который присутствует в этой же раздаче.

Вместе с этим смотрят: Пробная версия Антивируса Касперского на 180 дней

Инструкция по работе

Теперь, когда наш неуправляемый клиент загружен и установлен, мы можем переходить к работе с ним. Главное, придерживаться таких основных правил:

- Сначала вы должны в обязательном порядке дождаться завершения автоматического обновления сигнатур.

- Первое сканирование обязательно должно быть углубленным. Дождитесь его завершения и в процессе не эксплуатируйте свой ПК или ноутбук.

- Все найденные угрозы должны быть удалены.

- В дальнейшем вы настраиваете продукт под себя и оставляйте его как средство безопасности в фоновом режиме.

Преимущества

Антивирусное ПО Endpoint Protection для windows 10 и других систем оснащено различными компонентами и модулями. Именно поэтому комплекс имеет ряд преимуществ. Проанализировав все достоинства, можно убедиться, что антивирус подходит не только для крупных компаний, у которых насчитывается более 100 локальных машин, но и частного использования.

Уровень защиты

В первую очередь следует отметить уровень безопасности антивирусного комплекса. Антивирус способен блокировать не только вирусы, но и шпионы, а также руткиты. Благодаря встроенному фаерволу, попытки несанкционированного доступа, будут сразу замечены, а затем заблокированы.

Чтобы обеспечить своевременную защиту, приложение анализирует входящий и исходящий трафик. Таким образом, все вирусы будут обнаружены еще до того момента, как они попадут на компьютер. Все это стало возможно благодаря модулю Network Threat.

Вирусы и другие вредоносные программы могут проникнуть на компьютер даже в тот момент, когда пользователь играет или смотрит фильмы. Чтобы этого не произошло антивирус обеспечивает защиту в режиме реального времени. Благодаря модулю Сонар, могут быть определены не только вирусы, но и эксплойты.

Еще одним преимуществом в осуществлении безопасности является технология Insight. Все файлы сортируются на 2 группы: безопасные и подверженные угрозам.

Интеллектуальное управление

Управление антивирусом играет одну из важнейших ролей. Если интерфейс будет слишком сложным и непонятным, пользователи не смогут настроить программу так, чтобы она обеспечивала постоянную защиту. К достоинствам можно отнести наличие одной панели управления для виртуальной и физической платформы.

Интерфейс программы разработан таким образом, чтобы комплекс корректно работал как на Windows 10, так и Mac OS, а также Linux. Благодаря кроссплатформенности, у программы увеличилось количество потребителей.

Еще одним важным преимуществом можно считать возможность удаленного развертывания, а также управления клиентами на любой операционной системе.

Опытные пользователи могут применять различного рода политики. Подобные настройки позволят блокировать системы, а также контролировать любые устройства.

Быстродействие антивирусного ПО

Многие пользователи избавляются даже от хороших антивирусов если они медленно работают и потребляют ресурсы системы. Антивирус Эндпоинт Протекшн кардинально отличается от конкурентов. Комплекс оптимизирован под любые системы, включая Windows 10.

Технология Insight позволяет сократить время сканирования системы до 70%. Это стало возможно благодаря сортировке файлов. Мониторингу подлежат только файлы, получившие статус «подверженные угрозам». Во время сканирования, потребляется минимальное количество оперативной памяти.

Антивирусный комплекс практически не нагружает сеть. Таким образом, загрузка файлов из интернета осуществляется достаточно быстро. Пользователи получили возможность гибкой настройки сканирования сети и посещаемых сайтов.

Прочие достоинства

Пользователи обращают внимание не только на управление, и функционал. Многие считают преимуществом, то что скачать antivirus можно совершенно бесплатно

При этом триал-версия действует 60 дней. Достаточно посетить веб-сайт разработчика.

Еще одним незначительным преимуществом можно считать мультиязычность интерфейса. Присутствие русского языка позволяет пользователям быстрее разобраться с программой.

Подготовка клиента Endpoint Protection к созданию образа

Чтобы подготовить клиент Endpoint Protection к созданию образа, выполните указанные ниже действия.

На компьютере-образце выполните вход в систему с правами администратора.

Скачайте и установите комплект программ PsExec с сайта Windows SysInternals.

Откройте командную строку с правами администратора, перейдите в папку, в которую был установлен комплект программ PsTools, и введите следующую команду:

Важно!

Запускать редактор реестра таким образом следует с осторожностью. PsExec.exe запускает его в контексте LocalSystem.

В редакторе реестра удалите следующие разделы реестра:

Важно!

Удалите эти разделы реестра на последнем этапе перед созданием образа компьютера-образца

Клиент Endpoint Protection создает эти разделы повторно при запуске

В случае перезагрузки компьютера-образца удалите разделы реестра повторно.

Все готово к подготовке компьютера-образца для создания образа.

После развертывания образа ОС, содержащего клиент Endpoint Protection, этот клиент автоматически передает сведения на сайт Configuration Manager, которому назначено устройство. Клиент скачивает и применяет соответствующую политику защиты от вредоносных программ.

Кластеризация ядра

Кластеризация — это разбивка ключевых слов на группы. В них объединяют похожие по смыслу или родственные по URL запросы разной частотности, но одного типа:

- Информационные — объясняющие, инструктирующие, обобщающие. Люди используют эти запросы, чтобы что-то узнать, сравнить, уточнить. Например, «куда сажать гортензию» или «подборка цветов для тени».

- Коммерческие или транзакционные — по ним понятно, что пользователь планирует совершить целевое действие. Например, «купить крупномер» или «заказать рассаду с доставкой». Транзакционные ключи легко узнать по коммерческим спецификаторам. Контент на страницах, оптимизированных под эти запросы, должен конвертировать посетителя в покупателя или клиента.

Помимо информационных и коммерческих запросов в семантику часто попадают запросы без четко оформленной цели поиска, а также омонимы, омографы и омоформы. По статистике «Яндекс» до 20% запросов формулируются неоднозначно и интенты — истинные потребности пользователя — поисковику приходится угадывать. Если на стадии кластеризации в ядре собирается много таких запросов, их выделяют в отдельную группу, определяют для каждого интент и только потом распределяют по кластерам.

Кстати, кластеризация по интенту — один из методов группировки ключевых слов в семантическом ядре. По этой методике критерием кластеризации становится потребность пользователя: собрать или проверить информацию, уточнить стоимость и условия покупки, убедиться в надежности продавца, купить, отложить в список желаний и так далее. SEO специалист определяет, что потенциальный клиент хочет получить от запроса или группы запросов и сегментирует ключи по потребностям. Страница, оптимизированная под такие ключи, точно, емко и исчерпывающе отвечает интересам потребителя.

Кластеризация по ТОП собирает в одну группу ключи, по которым находятся одинаковые URL. Для анализа используются первые 10 результатов выдачи, а одинаковые URL в ТОПе подтверждают возможность продвижения запросов на одной странице. Кластеризацию по ТОП делают по Soft и Hard методам.

По Soft методу запросы сравниваются с маркерным ключевым словом, но не между собой. По технологии Hard сравниваются и с главным запросом и между собой.

К примеру, если главный ключ «купить колеус блюме», по методу Soft с ним сравниваются запросы «купить колеус блюме в Москве», «купить колеус блюме стоимость» и похожие. Затем проверяют общие URL из ТОП и, если одних и тех же URL получается больше трех, запросы объединяются в кластер.

Hard метод работает по-другому. Если выдача по ключу «купить колеус блюме» в ТОП10 три раза пересекается с выдачей «купить колеус блюме стоимость», запросы группируются. Но далее выдача по запросу «купить колеус блюме стоимость» сверяется с выдачей для «купить колеус блюме в Москве». Для попадания запросов в кластер нужно не менее трех пересечений по всем ключевым словам.

При кластеризации по Soft группы получаются большими. Метод подходит для информационных сайтов, трафиковых агрегаторов или коммерческих проектов в неконкурентных нишах. Hard кластеризация дает много маленьких кластеров и требует большого количества страниц, зато отлично работает для сайтов ecommerce под высоконкурентные и высокочастотные запросы.

Антивирус — Symantec Endpoint Protection 14.0 MP2 Build 2415

Symantec Endpoint Protection, использующий технологию Insight, обеспечивает эффективную и надежную защиту конечных систем. Он предлагает усиленную защиту от всех типов атак для физических и виртуальных систем. Системные требования:Процессор с тактовой частотой не ниже 1 ГГц512 МБ оперативной памяти (рекомендуется 1 ГБ)850 МБ свободного места на жестком дискеWindows 7/8/8.1/10/Server 2008/Server 2012/Server 2012 R2/Server 2016Торрент Антивирус — Symantec Endpoint Protection 14.0 MP2 Build 2415 подробно:Рост числа направленных атак и сложных устойчивых угроз требует многоуровневой защиты и интеллектуальных средств обеспечения безопасности в конечных точках. Symantec Endpoint Protection 14 гарантирует непревзойденный уровень безопасности, потрясающее быстродействие и интеллектуальное управление в физических и виртуальных средах. Благодаря использованию преимуществ крупнейшей в мире гражданской сети анализа угроз Symantec обеспечивает превентивное выявление подверженных угрозам файлов и защиту от атак нулевого дня без замедления работы. Только Symantec Endpoint Protection 14 обеспечивает необходимый уровень защиты с помощью одного многофункционального агента — это самая быстрая и эффективная защита на рынке.Основные возможности:Непревзойденный уровень безопасности. Многоуровневая система защиты блокирует направленные атаки и сложные устойчивые угрозы в конечных точках.Network Threat Protection анализирует входящие потоки данных и обеспечивает превентивное блокирование угроз.Технология анализа репутации Insight сортирует файлы на подверженные угрозам и безопасные — для более точного обнаружения вредоносных программ.Технология эвристической защиты SONAR отслеживает работу приложений в режиме реального времени, блокируя атаки нулевого дня и направленные угрозы.Надежные технологии брандмауэра, антивирусной защиты и защиты от программ-шпионов.Потрясающее быстродействие: оптимизация быстродействия в физических и виртуальных средах.Благодаря технологии Insight сканируются только файлы, подверженные угрозам, что позволяет сократить время сканирования до 70 %.Более низкие требования к ресурсам памяти для встраиваемых систем или VDI позволяют уменьшить размер клиента.Снижение загруженности сети и гибкое управление соединениями и пропускной способностью.Интеллектуальное управление: одна консоль управления для всех физических и виртуальных платформ на основе политик.Один высокоэффективный агент с единой консолью управления для Windows, Mac, Linux, виртуальных машин и встраиваемых систем.Поддержка удаленного развертывания и управления клиентами Windows и Mac.Избирательное применение политик для блокировки систем, контроля приложений и устройств, а также определения расположения.Ключевые преимущества:·Многоуровневая защита конечных точек от массовых вредоносных программ, направленных атак и сложных устойчивых угроз.·Непревзойденная защита от угроз на основе данных, полученных из крупнейшей в мире гражданской сети анализа угроз.·Превосходное быстродействие, незаметное для пользователя.·Один удобный клиент и консоль управления для физических и виртуальных платформ.Гибкие средства настройки политик в зависимости от характеристик и расположения пользователей.

Скриншоты Антивирус — Symantec Endpoint Protection 14.0 MP2 Build 2415 торрент:

Скачать Антивирус — Symantec Endpoint Protection 14.0 MP2 Build 2415 через торрент:

symantec-endpoint-protection.torrent (cкачиваний: 354)

Выводы

В первой части обзора Symantec Endpoint Protection 12 мы подробно рассмотрели клиенты этого антивирусного продукта, предназначенные для работы в OS Windows, Mac OS X и Linux.

Больше всего положительных слов можно сказать о клиенте для Windows-систем. В составе актуальной версии данного корпоративного продукта присутствуют такие современные технологии как Insight, Bloodhound и SONAR, что выводит защиту данной линейки ОС на качественно новый уровень. При этом каждый из компонентов защиты можно настраивать достаточно точно для нахождения наилучшего баланса между качеством защиты, требуемыми аппаратными ресурсами, а также количеством ложных срабатываний.

Технология SONAR заслуживает более подробного упоминания. В состав 12-ой версии корпоративного антивирусного продукта от Symantec входит третье поколение данной технологии гибридного типа, которая использует как элементы репутационной оценки сканируемых объектов, так и элементы поведенческого анализа. В современных условиях, когда количество новых вредоносных объектов составляет десятки и сотни тысяч в сутки, такие технологии, как SONAR, позволяют сохранять высокое качество защиты Windows-систем.

Плюс к антивирусной составляющей клиенты Symantec Endpoint Protection 12 для Windows оснащены компонентами, позволяющими контролировать запускаемые пользователем приложения и подключаемые сменные устройства. Работа этого клиента оптимизирована для использования в виртуальных средах. Также в состав этого продукта входит функция предотвращения эксплуатации уязвимости браузеров. Ведь браузеры сегодня участвуют в подавляющем большинстве схем заражения системы. И все эти технологии вместе превращают Symantec Endpoint Protection 12 в надёжный слаженный механизм защиты от современных угроз.

Клиенты для Mac OS X и Linux не настолько развиты в настоящее время. Набор компонентов в них фактически ограничивается файловым монитором, сканером и модулем обновления.

В настоящее время Symantec Endpoint Protection 12 не поддерживает в качестве клиентской ОС Mac OS X 10.7 Lion. Но при этом поддержка данной версии Mac OS появится в ближайшие недели. В настоящее время разработка данной версии находится на стадии релиз-кандидата.

Вирусные базы в Symantec Endpoint Protection 12 для Mac OS X и для Linux-систем обновляются раз в день в отличие от клиента для Windows. Также в данных клиентах не используются механизмы определения репутации сканируемых объектов. Это было бы полезным для определения на этих платформах вредоносных программ для Windows.

В целом, Symantec Endpoint Protection 12, после анализа набора имеющихся антивирусных клиентов, можно рекомендовать к использованию в локальных сетях предприятий, основная часть компьютеров в которых работает под управлением Windows, а также имеется несколько Linux-серверов и рабочих станций под управлением Mac OS X.

Отдельно стоит сказать о лицензировании Symantec Endpoint Protection 12. Тогда как многие производители предлагают защиту серверных вариантов ОС по отдельной, завышенной цене (и при этом количество компонентов защиты в серверном варианте антивирусных агентов может быть меньше, чем в клиенте для рабочих станций), компания Symantec предлагает защиту серверных систем по той же цене, что и защиту рабочих станций. При этом на серверных вариантах систем доступен весь функционал, предназначенный для рабочих станций.

На этом мы заканчиваем обзор клиентской части Symantec Endpoint Protection 12. Во второй части обзора будет рассмотрен компонент управления Symantec Endpoint Protection Manager и компонент управления клиентами Symantec Network Access Control. В ходе освещения функциональных возможностей этих компонентов будут рассмотрены различные способы автоматического развёртывания антивирусной сети, а также возможности централизованного управления защищаемыми объектами в локальной сети предприятия.